19. В результате выполнения алгоритма

А:= 12

В:= 10

А:= 2 * А – В

В:= А / 2

переменные А и В примут значения А = 14; В = 7

20. Значение переменной d после выполнения фрагмента алгоритма (операция mod (х, y) – получение остатка целочисленного деления х на y)

k:= 30

выбор

| при mod(k, 12) = 7: d:= k;

| при mod(k, 12) < 5: d:= 2;

| при mod(k, 12) > 9: d:= 3;

| иначе d:= 1;

все

равно 1

21. Сетевым протоколом является набор правил

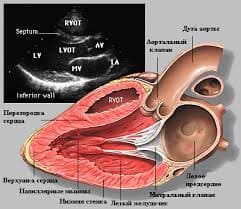

22. Представленная на рисунке сеть  соответствует топологии общая шина

соответствует топологии общая шина

23. FTP – это имя протокола сети, обслуживающего прием и передачу файлов

24. Программными средствами для защиты информации в компьютерной сети являются: Firewall и Brandmauer

25. Деятельность, направленная на исправление ошибок в программной системе, называется отладка

26. Основой метода структурного программирования являются: принцип модульности разработки сложных программ и использование композиции трех базовых элементов – линейной, ветвления и циклической структур

27. В концепции объектно-ориентированного подхода к программированию не входит... дискретизация

28. Языком логического программирования является… Prolog

29. В языках программирования константа – это величина, не изменяющая свое значение в процессе работы программы

30. Непосредственное покомандное выполнение исходной программы на языке высокого уровня происходит в процессе … интерпретации

31. Мера неопределенности в теории информации называется... энтропией

32. Сканирование книги является операцией преобразования данных. Преобразования

33. Для хранения на диске текста «ПЕРВЫЙ_КУРС» в системе кодирования ASCII (8 бит на 1 символ) необходимо ________ бит. Ответ: 88

34. Строчная буква в системе ASCII занимает память объемом Ответ: 1 байт

35. Поле данных длиной в двойное слово занимает память объемом

2015-04-20

2015-04-20 849

849