Указанный стандарт устанавливает единый алгоритм криптографического преобразования для систем обработки информации в сетях электронных вычислительных машин (ЭВМ), отдельных вычислительных комплексах и ЭВМ, который определяет правила шифрования данных и выработки имитовставки.

Алгоритм криптографического преобразования предназначен для аппаратной или программной реализации, удовлетворяет криптографическим требованиям и по своим возможностям не накладывает ограничений на степень секретности защищаемой информации.

Алгоритм может быть использован для организаций, предприятий и учреждений, применяющих криптографическую защиту данных, хранимых и передаваемых в сетях ЭВМ, в отдельных вычислительных комплексах или в ЭВМ.

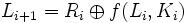

ГОСТ 28147-89 — блочный шифр с 256-битным ключом и 32 циклами преобразования, оперирующий 64-битными блоками. Основа алгоритма шифра— Сеть Фейстеля. Базовым режимом шифрования по ГОСТ 28147-89 является режим простой замены (определены также более сложные режимы гаммирование и гаммирование с обратной связью). Для зашифрования в этом режиме открытый текст сначала разбивается на левую и правую половины L и R. На i-ом цикле используется подключ ki:

Ri + 1 = Li

Для генерации подключей исходный 256-битный ключ разбивается на восемь 32-битных блоков: K1…K8.

Расшифрование выполняется так же, как и зашифрование, но инвертируется порядок подключей Ki.

Функция f(Li,Ki) вычисляется следующим образом:

Ri-1 и Ki складываются по модулю 232.

Результат разбивается на восемь 4-битовых подпоследовательностей, каждая из которых поступает на вход своего S-блока. Общее количество S-блоков ГОСТа — восемь, т. е. столько же, сколько и подпоследовательностей. Каждый S-блок представляет собой перестановку чисел от 0 до 15. Первая 4-битная подпоследовательность попадает на вход первого S-блока, вторая — на вход второго и т. д.

Если S-блок выглядит так:

1, 15, 13, 0, 5, 7, 10, 4, 9, 2, 3, 14, 6, 11, 8, 12

и на входе S-блока 0, то на выходе будет 1, если 5, то на выходе будет 7 и т. д.

Выходы всех восьми S-блоков объединяются в 32-битное слово, затем всё слово циклически сдвигается влево на 11 бит.

Все восемь S-блоков могут быть различными. Фактически, они могут являтся дополнительным ключевым материалом, но чаще являются параметром схемы, общим для определенной группы пользователей, например, по некоторым данным, Центральный Банк использует следующие S-блоки:

| мер S-блока | Значение |

| 4 10 9 2 13 8 0 14 6 11 1 12 7 15 5 3 | |

| 14 11 4 12 6 13 15 10 2 3 8 1 0 7 5 9 | |

| 5 8 1 13 10 3 4 2 14 15 12 7 6 0 9 11 | |

| 7 13 10 1 0 8 9 15 14 4 6 12 11 2 5 3 | |

| 6 12 7 1 5 15 13 8 4 10 9 14 0 3 11 2 | |

| 4 11 10 0 7 2 1 13 3 6 8 5 9 12 15 14 | |

| 13 11 4 1 3 15 5 9 0 10 14 7 6 8 2 12 | |

| 1 15 13 0 5 7 10 4 9 2 3 14 6 11 8 12 |

Достоинства ГОСТа

бесперспективность силовой атаки (XSL-атаки в учёт не берутся, т.к. их эффективность на данный момент полностью не доказана)

эффективность реализации и соответственно высокое быстродействие на современных компьютерах

Критика ГОСТа

Основные проблемы ГОСТа связаны с неполнотой стандарта в части генерации ключей и S-блоков. Тривиально доказывается, что у ГОСТа существуют "слабые" ключи и S-блоки, но в стандарте не описываются критерии выбора и отсева "слабых". Также стандарт не специфицирует алгоритм генерации S-блоков (таблицы замен). С одной стороны, это может являться дополнительной секретной информацией (помимо ключа), а с другой, поднимает ряд проблем:

нельзя определить криптостойкость алгоритма, не зная заранее таблицы замен;

реализации алгоритма от различных производителей могут использовать разные таблицы замен и могут быть несовместимы между собой;

2015-06-24

2015-06-24 896

896