Радиус действия большинства беспроводных устройств ограничен дистанцией в 10-100 метров (точная цифра зависит от класса и конструктивных особенностей конкретного оборудования), поэтому атакующий должен находиться в непосредственной близости от жертвы. Одни хакеры вооружаются карманными компьютерами (они же «наладонники» или Pocket PC), другие предпочитают десктоп с WLAN-картой, подключенной к внешней антенне. Добротная антенна направленного типа, снабженная усилителем мощности, уверенно держит связь на расстояниях до 1,5-2 км, а в некоторых случаях и больше того, так что простой бдительности для его обнаружения уже будет недостаточно!

При выборе WLAN-карты атакующий должен убедиться, что выбранные хакерские утилиты (и в первую

очередь сниффер) умеют работать с данным чипсетом. Список поддерживаемого оборудования обычно публикуется на сайтах разработчиков соответствующих программ или содержится в документации. Наибольшей любовью пользуется чипсет Prism/Prism2 и беспроводные карты на его основе (например Senao 2511-CD-PLUS). Он отлично документирован, причем документация распространяется не по подписке, а бесплатно раздается всем желающим!

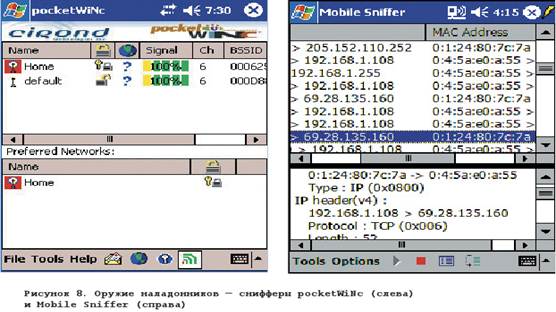

Из программного обеспечения нам понадобится сетевой сканнер, сниффер и взломщик паролей. Их можно

найти практически на любой платформе. На Pocket PC обычно используется связка MiniStumbler/Sniffer Portable/Airscanner Mobile. MiniStumbler обнаруживает присутствие сети в данной точке, измеряет интенсивность сигнала, отображает SSID/MAC-адреса и определяет, задействовано WEP-шифрование или нет. Sniffer Portable и Airscanner Mobile захватывают все пролетающие мимо пакеты и записывают их в файл, который затем переносится на ноутбук или настольный ПК и пропускается через взломщик паролей (процессорных ресурсов карманного компьютера для взлома паролей за разумное время пока что недостаточно) (см. рис. 8).

|

Основной сниффер под LINUX и BSD это, конечно же, Kismet, изначально ориентированный на исследовательские цели. Он поддерживает большое количество оборудования и беспроводных протоколов, удобен в использовании и к тому же абсолютно бесплатен. Перехватывает сетевой трафик, показывает SSID и MAC-адреса, подсчитывает количество пакетов со слабыми векторами инициализации и т. д. Из взломщиков паролей в последнее время реально работают только aircrack и WepLap, причем первый работает значительно лучше.

Под Windows перехват беспроводного трафика реализуется гораздо сложнее и кроме сниффера нам потребуются модифицированные версии драйверов для WLAN-карты. Из коммерческих снифферов можно порекомендовать Airopeek, из некоммерческих – утилиту airdump, входящую в состав aircrack и портированную под Windows. Еще можно использовать Sniffer Pro или любой другой подходящий сниффер.

На Mac весь хакерский инструментарий собран в одном флаконе – утилите по имени KisMAC, которая настолько проста, что ей сможет пользоваться даже ребенок. Здесь есть и сетевой сканер, и сниффер, и парольный переборщик (brute force), и криптоанализатор слабых векторов инициализации. Предусмотрена даже такая мелочь, как планировщик, позволяющий осуществлять атаки по расписанию.

В общем, на недостаток хакерского инструментария жаловаться не приходится, в глазах так и рябит от разнообразия.

Загрузочный лазерный диск Auditor Security Collection уже содержит весь необходимый инструментарий и модифицированные драйвера, поддерживающие большое количество разнообразных беспроводных устройств. 518-мегабай т ный ISO-образ можно бесплатно скачать с веб-сайта компании Moser Informatik, расположенного по адресу: https://www.moser-informatik.ch, очень удобная штука для тестов на проникновение.

2014-02-12

2014-02-12 452

452