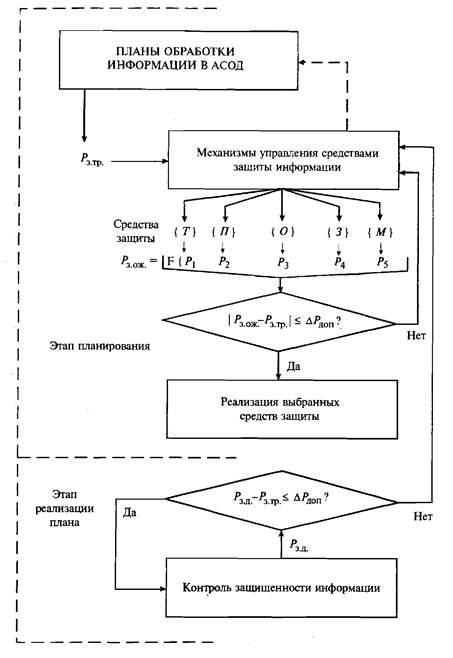

Функционирование подразделения по защите информации организуется в соответствии с принципами управления защитой информации. Общая модель управления подразделением по защите информации представлена на рис. 1.

Рис. 1. Общая модель управления подразделением по защите информации

Как следует из представленной модели, исходной основой для управления защитой информации служат планы достижения конкурентного преимуществаорганизации, а на основе анализа информации, необходимой для достижения такого преимущества, обосновываются требования к защите информации, которые в самом общем виде могут быть выражены вероятностью требуемой защиты  .

.

В соответствии с требуемым значением показателя защищенности должны быть определены оптимальные наборы средств защиты (технических (физических Ф и аппаратных А)  , программных П, организационных О, законодательных З, морально-этических М), обеспечивающих требуемый уровень защищенности. Обоснование таких наборов средств защиты – есть общая задача управления средствами защиты.

, программных П, организационных О, законодательных З, морально-этических М), обеспечивающих требуемый уровень защищенности. Обоснование таких наборов средств защиты – есть общая задача управления средствами защиты.

Выбранные наборы средств способны обеспечить вполне определенный ожидаемый уровень защищенности информации  который может отличаться от требуемого. Если это отличие будет превышать допустимое значение

который может отличаться от требуемого. Если это отличие будет превышать допустимое значение  , то, очевидно, надо скорректировать выбранные наборы средств защиты.

, то, очевидно, надо скорректировать выбранные наборы средств защиты.

Однако не исключены такие случаи, когда имеющимися средствами требуемый уровень защиты не достигается. Тогда надо или менять планы обработки информации (например, исключать из обработки информацию повышенной конфиденциальности) и этим самым снижать требуемый уровень защищенности, или идти на риск обработки при недостаточном ее уровне.

Сформированные по изложенной выше процедуре наборы средств защиты реализуются в процессе автоматизированной обработки информации. Для определения действительного уровня защищенности должен осуществляться соответствующий контроль. На основе данных контроля определяется показатель действительного уровня защищенности  , которыйсопоставляется с требуемым уровнем

, которыйсопоставляется с требуемым уровнем  . Если рассогласование указанных показателей превышает допустимое значение, то система управления защитой должна отреагировать или изменением набора используемых средств защиты, или изменением показателя требуемой защищенности.

. Если рассогласование указанных показателей превышает допустимое значение, то система управления защитой должна отреагировать или изменением набора используемых средств защиты, или изменением показателя требуемой защищенности.

Указанная модель и должна быть реализована системой управления подразделением по защите информации.

2014-10-30

2014-10-30 641

641