1. Регулярно читать специальную и периодическую литературу по проблеме безопасности и ЗИ, а полученные сведения об угрозах, средствах защиты, т.п. «трансформировать» на свои объекты защиты.

2. Совершенствовать СЗ и СЗИ согласно новейшим достижениям науки и техники.

3. При создании или проверке существующих СЗ их необходимо рассматривать с точки зрения предложенных принципов, так как при детальном анализе СЗ можно проявить нештатные ситуации, которыми может воспользоваться злоумышленником.

4. Изложенные принципы применимы для создания разных концепций защиты объектов, начиная от пожарно-охранной безопасности и заканчивая СЗИ.

5. При проектировании или усовершенствовании существующих СЗ для их объективной оценки следует привлекать сторонние организации, которые имеют лицензии на соответствующие виды деятельности.

6. Данные принципы оказывают существенную помощь в процессе контроля защищенности объектов при условии их детализации применительно к конкретным условиям.

7. Проводить регулярный и комплексный контроль всех мероприятий по обеспечению безопасности и ЗИ.

8. Подготовить и проводить в жизнь мероприятия по «защите персонала».

9. Составить подробный перечень возможных угроз для каждой технологии работы с объектами защиты.

10. Определить перечень внештатных ситуаций и меры по их ликвидации.

11. Готовить персонал к регламентированным действиям во внештатных ситуациях.

12. Проводить регистрацию и анализ текущей деятельности с целью определения возможных угроз и внештатных ситуаций.

13. Выпустить специальные памятки для всех сотрудников предприятия и организации.

14. Проводить разъяснительную работу и учебу с персоналом, используя разные средства (тренинг, инструктаж, наглядная агитация, профилактические проверки и т.д.).

15. Планировать и вести обучение, а также специальные проверки персонала по всем вопросам безопасности и ЗИ.

16. Проведение работ по обеспечению безопасности необходимо выполнять согласно действующей в стране нормативно-правовой системе.

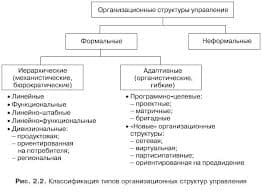

17. Структура Службы безопасности.

Любая среда обладает специфическими особенностями, которые характерны для конкретного направления защиты, из которых следует структура функциональных подразделений СБ:

· группа режима;

· служба охраны;

· пожарная охрана;

· детективная группа;

· группа комплексного контроля ЗИ;

· группа защиты от НСД;

· криптографическая группа.

Кроме того, в СБ для её успешной деятельности необходимы вспомогательные подразделения:

· группа консультантов по различным вопросам деятельности СБ;

· юридическая служба (например, юрист-консультант по безопасности в составе юридической группы банка).

Состав и функции структурных подразделений СБ определяются Положением о СБ. На основе Положения составляется штатное расписание СБ, определяется степень ответственности за выполнение возложенных на неё задачу.

| ||||||||

| ||||||||

| ||||||||

| ||||||||

|

18. Формирование информационных ресурсов и их классификация.

Информационный ресурс - массив или отдельный документ, иной визуально воспринимаемый объект, который аккумулирует сведения (информацию), сформированные по определенному признаку или критерию.

В Федеральном законе «Об информации, информатизации и защите информации»^

Информационный ресурс - отдельные документы и отдельные массивы документов, документы и массивы документов в информационных системах (библиотеках, архивах, фондах, банках данных, других информационных системах).

Информация: Первичная и Вторичная.

Первично собираемая информация отражает специфику ее источника, области или сферы создания, возникновения.

Информация, образующаяся самостоятельно в природных условиях (например, количество колец на спиле дерева, свидетельствующих о его возрасте), или информация о количественных и качественных характеристиках разных социальных процессов образуют класс «снимаемой информации». Сконцентрированный по этому признаку информационный ресурс можно характеризовать как естественный, производственный, социально-экономический. Например, информация о численности населения.

Другой класс информационного ресурса составляют сведения, данные, получаемые искусственно в процессе научно-исследовательской деятельности любой творческой работы, которая базируется на обработке уже имеющейся информации по специальным параметрам. Сюда же относятся и объекты, создаваемые в области авторского творчества в области литературы, искусства. Это информация, создаваемая в результате интеллектуальной деятельности человека. При этом создается не только вторичная информация, возникающая на основе переработки уже имеющейся информации, но и новая, открывающая то, чего до сих пор человечество не знало.

Классификация информационных ресурсов по сферам их использования. В ее основе лежат признаки классификации информации по интересам потребителей. Потребитель или пользователь информационного ресурса видит в информации источник своих знаний, источник формирования субъективного информационного ресурса. Прежде всего это связано с получением образования, профессиональной подготовки лица физического, с осуществлением производственной, научной и иной общественно полезной деятельности различных социальных структур, в которых участвуют граждане.

Ф ормирование информационных ресурсов происходит с учетом потребностей субъектов, использующих уже накопленные ресурсы. Формируются общие, специализированные библиотеки, архивы, различные фонды информации, в условиях информатизации эти источники, депозитарии информационных ресурсов переводятся в электронную форму, создаются электронные информационные системы в качестве накопителей специализированной информации. Это все различные организационные формы представления информационных ресурсов.

Х арактеристика информационного ресурса (информации) по видам его источника и области использования. По этому признаку можно классифицировать информационные ресурсы на информацию:

· научно-техническую,

· социально-экономическую,

· правовую

· социально-культурную,

· образовательную,

· развлекательную,

· просветительную и т.д.

Каждое из этих направлений имеет внутреннюю, более предметную классификацию. Проследить это можно на примере каталогов библиотек, архивов.

Всемирная организация интеллектуальной собственности (ВОИС) установила классификацию объектов интеллектуального творчества в пределах авторского права и смежных прав, а также объектов промышленной (патентной) собственности. По этим же предметным признакам может классифицироваться информационный продукт.

19. Правовые основы защиты государственной, коммерческой и профессиональной тайны.

Государственная тайна - защищаемые государством сведения в области «военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации».

На государственных служащих по Федеральному Закону «Об основах государственной службы Российской Федерации» возлагается обязанность хранить государственную тайну (п. 8 ст. 10).

Допуск государственных служащих к государственной тайне осуществляется в добровольном порядке после принятия следующих обязательств: неразглашение доверенных им сведений; согласие на частичные временные ограничения в правах; ознакомление с нормами законодательства о государственной тайне; письменное согласие на проведение проверочных мероприятий в отношении допускаемого к государственной тайне.

Существуют три формы допуска к государственной тайне: к «сведениям особой важности», «совершенно секретным» и «секретным».

Прекращение допуска государственного служащего к государственной тайне может быть осуществлено в случаях расторжения трудового договора, однократного нарушения взятых обязательств или в связи с возникшими обстоятельствами, представляющими основание для отказа в допуске к государственной тайне (ст. 22). При этом прекращение допуска к государственной тайне не освобождает государственного служащего от взятых обязательств по неразглашению сведений, составляющих государственную тайну.

Руководители структур государственной службы осуществляют отнесение сведений к государственной тайне в соответствии с Перечнем должностных лиц, наделенных полномочиями по отнесению сведений к государственной тайне, утверждаемым ПрезидентомРФ, причем лица, указанные в Перечне, несут персональную ответственность за принятые ими решения (ст. 9).

Не могут быть засекречены следующие сведения:

· о чрезвычайных происшествиях и катастрофах, угрожающих безопасности и здоровью граждан и их последствиях, а также о стихийных бедствиях, их официальных прогнозах и последствиях;

· о состоянии экологии, здравоохранения, санитарии, демографии, образования, культуры, сельского хозяйства, а также о состоянии преступности;

· о привилегиях, компенсациях и льготах, предоставляемых государством гражданам, должностным лицам, предприятиям, учреждениям и организациям;

· о фактах нарушения прав и свобод человека и гражданина;

· о размерах золотого запаса и государственных валютных резервах Российской Федерации;

· о состоянии здоровья высших должностных лиц Российской Федерации;

· о фактах нарушения законности органами государственной власти и их должностными лицами (ст. 7).

Государственные служащие, принявшие решения по засекречиванию выше перечисленных сведений, согласно закону, несут уголовную, административную или дисциплинарную ответственность в зависимости от причиненного обществу, государству и гражданам ущерба. Подобные решения могут быть обжалованы в суде.

Органы государственной власти, руководители которых наделены полномочиями по отнесению сведений к государственной тайне, обязаны не реже, чем каждые пять лет, пересматривать перечень сведений, подлежащих засекречиванию. Срок засекречивания сведений, составляющих государственную тайну, не должен превышать 30 лет, но в исключительных случаях он может быть продлен по заключению межведомственной комиссии.

Рассекречивание сведений осуществляется не позднее установленных сроков. Руководители органов государственной власти наделяются полномочиями по рассекречиванию носителей сведений, необоснованно засекреченных подчиненными им должностными лицами.

· Конституция. РФ

· Законе "О безопасности" - закрепляет прав. основы обеспечения. безопасности личности. общества и государства, определяет систему безопасности и ее функции, устанавливает порядок организации и финансирования органов безопасности.

· ФЗ «О ГТ»

Коммерческая тайна - режим конфиденциальности информации, позволяющий ее обладателю при существенных или возможных обстоятельствах увеличить доходы, избежать неоправданных расходов

В соответствии со ст. 139 ГК РФ информация составляет коммерческую тайну, когда она имеет действительную или потенциальную коммерческую ценность, в силу неизвестности ее третьим лицам, к ней нет свободного доступа на законном основании и обладатель информации принимает меры к охране ее конфиденциальности.

В Постановлении Совета Министров — Правительства РФ «О перечне сведений, которые могут составлять коммерческую тайну» от 5 декабря 1991 г. № 351 определены сведения, которые предприятиям и предпринимателям запрещено относить к разряду коммерческой тайны:

· сведения об учредительных документах;

· сведения о документах, дающих право заниматься предпринимательской деятельностью;

· сведения по установленным формам отчетности о финансово-хозяйственной деятельности и иные сведения, необходимые для проверки правильности исчисления и уплаты налогов и других обязательных платежей;

· сведения документов о платежеспособности;

· сведения о численности состава работающих, их заработной плате и условиях труда, а также о наличии свободных рабочих мест;

· документы об оплате налогов и обязательных платежей;

· сведения о загрязнении окружающей среды, нарушении антимонопольного законодательства, несоблюдении безопасных условий труда, реализации продукции, причиняющей вред здоровью населения, а также о других нарушениях законодательства Российской Федерации и размерах причиненного при этом ущерба;

· сведения об участии должностных лиц предприятия в кооперативах, малых предприятиях, товариществах, акционерных обществах, объединениях и других организациях, занимающихся предпринимательской деятельностью.

· ФЗ «О КТ»

· ФЗ «О банкротстве»,

· Постановление правительства «О Перечне сведений, не относящихся к КТ»

· Указ Президента РФ «Об утверждении перечня сведений конфиденциального характера»

Профессиональная тайна - сведения, связанные с профессиональной деятельностью.

Доступ к этим сведениям ограничивается в соответствии с Конституцией России и федеральными законами, регулирующими различные виды деятельности. Профессиональная тайна бывает врачебной, нотариальной, адвокатской, следственной, тайной переписки, телефонных переговоров, почтовых отправлений и т.д.

Врачебную тайну составляет информация о факте обращения гражданина за медицинской помощью, о результатах обследования, о диагнозе и иных сведениях о состоянии его здоровья. Содержание врачебной тайны определяется ст. 61 Основ законодательства Российской Федерации об охране здоровья.

Адвокатскую тайну составляют сведения о преступлении, соучастниках, личной, семейной жизни обратившегося за защитой; сами акты обращения за юридической помощью; сведения из досье адвоката и т.д. Согласно УПК РСФСР (п. 1, 3. ст. 72) адвокат не может быть допрошен в качестве свидетеля об обстоятельствах дела, которые ему стали известны в связи с выполнением обязанностей защитника. В этом случае адвокат не несет ответственности за недоносительство.

Нотариальную тайну составляет, как и в ранее описанных тайнах, уже сам факт обращения гражданина к нотариусу Нотариальная тайна распространяется на все дела и документы, находящиеся у нотариуса.

Ответственность за разглашение профессиональной тайны может возлагаться и на государственных служащих, если им доверена профессиональная тайна.

20. Правовое регулирование взаимоотношений администрации и персонала предприятия в области защиты информации.

Для сохранения конфиденциальности информации, и ее защиты необходимо регулировать отношения между администрацией и персоналом, опираясь на правовые нормы. Регулирование информационных отношений с помощью права осуществляется посредством установления определенных информационно-правовых норм, т.е. путем установления правил поведения субъектов информационных отношений и применения норм информационного права.

В процессе своей работы предприятие должно руководствоваться определенными документами, регулирующими взаимоотношения между администрацией и работниками. Состав нормативно-правовой базы предприятия по защите информации:

· перечень сведений, ограниченного доступа;

· положение о порядке обеспечения безопасности информации;

· должностные инструкции сотрудников, допущенных к работе ИОД;

· памятку работнику о защите ИОД;

· договорное обязательство при приеме на работу сотрудника;

· соглашения, подготавливаемые на случай возможного увольнения работников, имеющих доступ к сведениям, ограниченного доступа.

Перечень сведений, составляющих коммерческую тайну, определяется руководителем предприятия. Структурно этот перечень должен включать несколько частей, соответствующих различным видам тайны (концептуальной, организационной, технологической, параметрической и эксплуатационной).

Положение о порядке обеспечения безопасности ИОД включает в себя следующие разделы: порядок определения грифа, ограничивающего распространение информации; порядок допуска сотрудников к работе с информацией, составляющей тайну; обязанности сотрудников, допущенных к работе с информацией, составляющей тайну; принципы организации режима работы с информацией, составляющей коммерческую тайну.

Должностные инструкции: Допуск сотрудников к работе с ИОД, осуществляется первым лицом предприятия (директором, президентом и т.д.) и его заместителями и руководителями структурных подразделений. Для принятия решения о допуске работника к информации, составляющей тайну, необходимо его предварительно проверить в течение испытательного срока.

К работе с ИОД допускаются работники, прошедшие испытательный срок, только после изучения ими требований соответствующих документов по защите тайны предприятия, сдачи зачетов на знание изложенных в них требований, оформления ими в письменном виде обязательств по ее неразглашению.

Обязанности работников, допущенных к работе с ИОД состоят в следующем:

· в строгом сохранении тайны, ставшей им известной в связи с выполнением служебных обязанностей, либо от других работников фирмы;

· в принятии мер по пресечению действий других лиц, которые могут привести к утечке информации;

· в немедленном информировании непосредственного руководителя и сотрудника службы безопасности предприятия обо всех фактах несанкционированного доступа к охраняемой информации, либо о создании предпосылок к этому;

· в неиспользовании секретов предприятия в личных целях;

· в ознакомлении только с теми закрытыми документами, к которым получен допуск в связи с выполнением служебных обязанностей;

· в доведении до минимально необходимого числа лиц, участвующих в подготовке документов, содержащих коммерческую тайну;

· в неукоснительном соблюдении порядка учета и хранения носителей информации (печатные документы, магнитные носители, образцы и т.д.).

Памятка работнику о защите ИОД должна содержать в очень краткой форме:

· основные обязанности и права работника в связи с необходимостью защиты коммерческой тайны;

· ключевые моменты, определяющие режим секретности проводимых работ;

· перечень основных документов предприятия, регламентирующих порядок обеспечения безопасности тайны.

В трудовом договоре с работником при приеме на работу внесятся следующие обязательства:

· в период работы на предприятии не разглашать ИОД, которая стала известны работнику в связи с выполнением им служебных обязанностей;

· выполнять в точности относящиеся к работнику требования приказов и иных документов по защите ИОД, с которыми он ознакомлен;

· в случае увольнения не разглашать и не использовать известные работнику сведения в личных интересах, или в интересах других физических или юридических лиц.

Также должна быть запись о том, что работник предупрежден о материальной, дисциплинарной, административной и уголовной ответственности в соответствии с действующим законодательством.

Документы, подготавливаемые на случай возможного увольнения работников, имеющих доступ к ИОД, предназначены для предотвращения разглашения защищаемых сведений и имеют форму соглашения, анкеты, заявления, либо иную.

Обязанности по сохранению ИОД возлагаются и на руководителя организации. Для этого в контракт, заключаемый с руководителем, вводятся соответствующие положения:

· обязательство руководителя хранить ИОД и не использовать ее в ущерб организации;

· о персональной ответственности за создание необходимых условий для сохранности ИОД;

об ответственности руководителя за нарушения режима защиты ИОД и возможных последствиях.

21. Правовые формы защиты интеллектуальной собственности.

В зависимости от правового режима выделяют три группы объектов интеллектуальной собственности:

К первой группе относятся объекты, регулирование которых осуществляется специальными законами или нормами, содержащимися в законодательстве.

В настоящее время в России правовыми нормами (патентным законом РФ, законом РФ «О товарных знаках») охраняются объекты интеллектуальной собственности, которые могут быть закреплены за физическими и юридическими лицами в форме авторского права, изобретательского и патентного права, права на промышленные образцы, полезные модели и пр.

Создателю объекта интеллектуальной собственности, находящегося под правовой охраной, принадлежит авторское право.

Авторское право, защищенное патентом, предоставляет исключительное право на использование объекта интеллектуальной собственности по усмотрению создателя в течение конкретного отрезка времени. Данное право собственника поддерживается государством и закрепляется юридически.

Предоставление патента – это распространенный способ возмещения затрат средств, времени и человеческого капитала частных организаций и отдельных специалистов на получение такого общественного товара как новые научно-технические знания. В течение срока действия патента патентообладатель обеспечивает экономическую эксплуатацию объекта интеллектуальной собственности и доступ к нему иных экономических агентов.

Ко второй группе относятся объекты промышленной и интеллектуальной собственности, которые обеспечиваются правами в пределах сформулированных понятий или установленного перечня сведений (коммерческие сведения, промышленные секреты, «ноу-хау»).

Гарантом охраны «ноу-хау» выступают основы гражданского законодательства.

Под «ноу-хау» понимаются технические знания, опыт, производственные секреты, которые позволяют облегчить и ускорить освоение производства продукции, однако не могут быть предметом патентования и поэтому не пользуются патентной защитой (при передачи прав на их использование оговаривается конфиденциальность информации, и предусматриваются санкции за ее нарушение).

К третьей группе относятся объекты, не определенные правами, регулирование которых осуществляется в договорной форме или на уровне локальных актов

Основной правовой формой взаимоотношений научных организаций,, является договор (на создание, передачу и внедрение научно-технической продукции, оказание научно-технических, инженерно-консультационных и иных услуг), а также лицензионные и иные соглашения, включая соглашения о совместной научно-производственной деятельности и участия в прибылях.

Лицензионное соглашение – это договор о предоставлении прав на коммерческое и производственное использование изобретений, технических знаний, товарных знаков. Лицензионное соглашение предусматривает уплату лицензиатом определенного вознаграждения лицензиару.

В соответствии со ст. 12 ГК РФ гражданско-правовой способ защиты гражданских прав (в том числе на объекты интеллектуальной собственности: изобретения, промышленные образцы, полезные модели, авторские и смежные права и т.п.), осуществляется путем:

· признания права;

· восстановления положения, существовавшего до нарушения права, и пресечения действий, нарушающих право или создающих угрозу его нарушения;

· признания оспоримой сделки недействительной и применения последствий ее недействительности, применения последствий недействительности ничтожной сделки;

· признания недействительным акта государственного органа или органа местного самоуправления;

· самозащиты права;

· присуждения к исполнению обязанности в натуре;

· возмещения убытков;

· взыскания неустойки;

· компенсации морального вреда;

· прекращения или изменения правоотношения;

· неприменения судом акта государственного органа или органа местного самоуправления, противоречащего закону;

· иными способами, предусмотренными законом.

22. Система правовой ответственности за разглашение, утечку информации.

Дисциплинарная ответственност ь (Глава 29 ТК РФ). Работник, который в связи с исполнением трудовых обязанностей получил доступ к информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты, в случае умышленного или неосторожного разглашения этой информации при отсутствии в действиях такого работника состава преступления несет дисциплинарную ответственность в соответствии с законодательством Российской Федерации.

Привлечение к дисциплинарной ответственности регулируется нормами трудового законодательства. В соответствии с ст. 192 ТК РФ за совершение дисциплинарного проступка, то есть неисполнение или ненадлежащее исполнение работником по его вине возложенных на него трудовых обязанностей, работодатель имеет право применить следующие дисциплинарные взыскания:

· замечание;

· выговор;

· увольнение по соответствующим основаниям.

ТК – предусматривает возможность увольнения работника за разглашение гос, ком, служ. или иной тайны. В соот. с подп. «в» п. 6 ст. 81 ТК РФ ТД мб расторгнут по инициативе работодателя в случае однокр. грубого нарушения работником труд. обязанностей, выразившегося в виде разглашения охраняемой законом тайны, ставшей известной работнику в связи с исполнением им трудовых обязанностей

Гражданско – правовая ответственность. За нарушение режима коммерческой тайны возможно привлечение к гражданско–правовой ответственности, в виде взыскания убытков. Также в качестве способа надлежащего исполнения обязательств выделяют неустойку (штраф, пени).

Убытки - расходы, которые лицо, чье право нарушено, произвело или должно будет произвести для восстановления нарушенного права.

Неустойка (штрафом, пени) - некое процентное соотношения вреда к стоимости контракта/договора, или указание твердой денежной суммы, которое лицо, ненадлежащим образом исполнившее обязательство должно будет понести за определенный промежуток времени.

Административная ответственность. Под административной ответственностью понимается ответственность за совершение деяния являющегося правонарушением, и предусмотрена Кодексом об административной ответственностью.

Ст. 13.14 КоАП РФ предусмотрена ответственность за разглашение информации с ограниченным доступом. Так разглашение информации, доступ к которой ограничен федеральным законом, лицом, получившим доступ к такой информации в связи с исполнением служебных или профессиональных обязанностей влечет наложение административного штрафа на граждан в размере от 500 до 1000 рублей; на должностных лиц - от 4000 до 5000 рублей.

Уголовная ответственность. За незаконное получение и разглашение сведений, составляющих коммерческую, налоговую и банковскую тайну статьей 183 УК РФ предусмотрена уголовная ответственность.

1. Собирание сведений, составляющих коммерческую, налоговую или банковскую тайну, путем похищения документов, подкупа или угроз, а равно иным незаконным способом -

наказывается штрафом в размере до восьмидесяти тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного до шести месяцев либо лишением свободы на срок до двух лет.

2. Незаконные разглашение или использование сведений, составляющих коммерческую, налоговую или банковскую тайну, без согласия их владельца лицом, которому она была доверена или стала известна по службе или работе, -

наказываются штрафом в размере до ста двадцати тысяч рублей или в размере заработной платы или иного дохода осужденного за период до одного года с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет либо лишением свободы на срок до трех лет.

3. Те же деяния, причинившие крупный ущерб или совершенные из корыстной заинтересованности, -

наказываются штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет либо лишением свободы на срок до пяти лет.

4. Деяния, предусмотренные частями второй или третьей настоящей статьи, повлекшие тяжкие последствия, -

наказываются лишением свободы на срок до десяти лет.

УК - Ст 283. Разглашение ГТ

1. Разглашение сведений ГТ, лицом, которым она была доверена или стала известна по службе или работе, при отсутствии признаков гос измены наказывается арестом на срок от 4 до 6 месяцев, либо лишением свободы на срок до 4 лет, с лишением права занимать определенные. должности или заниматься опред. деятельностью на срок до 4 лет или без такового.

2. То же деяние, повлекшее тяжкие последствия, - наказывается лишением свободы на срок от 3 до 7 лет с лишением права занимать

23. Правовая защита от компьютерных преступлений.

КОМПЬЮТЕРНЫЕ ПРЕСТУПЛЕНИЙ ПО РОССИЙСКОМУ ЗАКОНОДАТЕЛЬСТВУ

В СФЕРЕ ОБОРОТА КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ:

· неправомерный доступ к охраняемой законом компьютерной информации (ст. 272 УК РФ);

· операции с вредоносными программами для ЭВМ (ст. 273 УК РФ);

· нарушение авторских и смежных прав в отношении программ для ЭВМ и баз данных, а также иных объектов авторского и смежного права, находящихся в виде документов на машинном носителе (ст. 146 УК РФ);

· незаконные изготовление в целях распространения или рекламирования, распространение, рекламирование порнографических материалов на машинных носителях, в системе или сети ЭВМ, а равно незаконная торговля ими (ст. 242 УК РФ).

· изготовление и оборот материалов с порнографическими изображениями несовершеннолетних (ст. 242-1 УК РФ).

В СФЕРЕ ИНФОРМАЦИОННОГО ОБОРУДОВАНИЯ:

· нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК РФ);

· незаконный оборот специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения информации (ч.ч. 2 и 3 ст. 138 УК РФ);

· незаконный оборот специальных технических средств, предназначенных (разработанных, приспособленных, запрограммированных) для негласного получения (изменения, уничтожения) информации с технических средств ее создания, обработки, хранения и передачи (ч.ч. 2 и 3 ст. 138 УК РФ);

· незаконное изготовление в целях сбыта или сбыт поддельных кредитных либо расчетных карт (ст. 187 УК РФ);

· нарушение авторских прав в отношении топологий интегральных микросхем (ст. 146 УК РФ).

В СФЕРЕ ЭКОНОМИКИ И КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ:

· мошенничество в сфере предоставления услуг электросвязи и доступа к информационным ресурсам сети "Интернет" (ст. ст. 165 и 272 УК РФ, 159 и 272 УК РФ, ст. 200 УК РФ);

· мошенничество в сфере электронного перевода денежных средств (ст. ст. 159, 165, 187, 272 и 273 УК РФ);

· незаконная деятельность в сфере предоставления услуг электросвязи и доступа к информационным ресурсам сети "Интернет" (ст. ст. 171, 171.1, 173, 178);

иные преступления, совершенные в сфере экономики и компьютерной информации (ст. ст. 169, 175, 186, 194, 198, 199 УК РФ).

24. Основные задачи и типовая структура системы радиоразведки. Основные этапы и процессы добывания информации техническими средствами.

Многообразие видов носителей информации породило множество видов технической разведки. Ее классифицируют по различным признакам (основаниям классификации). Наиболее широко применяются две классификации: по физической природе носителей информации и видам носителей технических средств добывания.

Техническая разведка (при классификации по физической природе носителя информации) состоит из следующих видов (рис. 7.1):

• оптическая разведка (носитель — электромагнитное поле в видимом и инфракрасном диапазонах);

• радиоэлектронная разведка (носитель — электромагнитное поле в радиодиапазоне или электрический ток);

• акустическая разведка (носитель — акустическая волна в газообразной, жидкой и твердых средах);

• химическая разведка (носитель — частицы вещества);

• радиационная разведка (носитель — излучения радиоактивных веществ);

• сейсмическая разведка (носитель — акустическая волна в земной поверхности);

• магнитометрическая разведка (носитель — магнитное поле).

В связи с бурным развитием вычислительной техники самостоятельное значение приобретают силы и средства, добывающие информацию из компьютеров и вычислительных сетей. Классификационный признак для этого сравнительно нового вида технической разведки — компьютерной разведки, иной, чем для указанных видов рассматриваемой классификационной схемы, а именно — способы добывания информации. Основным способом добывания информации этим видом является перехват сигналов в компьютерах и их сетях. Учитывая, что компьютеры становятся основным средством обработки и хранения информации, возможности ее непрерывно растут.

В свою очередь оптическая, радиоэлектронная и акустическая разведка подразделяется на подвиды технической разведки. Оптическая разведка включает:

• визуально-оптическую;

• фотографическую;

• инфракрасную;

• телевизионную;

• лазерную.

Приведенная последовательность видов оптической разведки соответствует этапам развития оптической разведки по мере технического прогресса в области средств оптического наблюдения.

В визуально-оптической разведке человек добывает информацию с помощью визуальных приборов.

Фотографическая разведка позволяет регистрировать изображение объекта наблюдения на фотопленке.

Средства инфракрасной разведки преобразуют изображение в инфракрасном диапазоне в видимое, но одноцветное изображение, цвет которого соответствует свечению люминофора экрана.

Телевизионная разведка обеспечивает не только добывание информации о движущихся объектах, но и передачу этой информации на большое расстояние. Лазерная разведка решает две группы задач: получение информации по результатам облучения объекта лазерным лучом (для подсветки, измерения дальности, дистанционного физического и химического анализа) и определения источников и характеристик лазерного излучения. Последние 3 вида, использующие электронную технику, образуют оптико-электронную разведку. Технический прогресс размазывает границу между фотографической и оптикоэлектронной разведкой. Наряду с традиционными пленочными фотоаппаратами интенсивно развивается цифровая фотография. Основу ее составляют светоэлектрические преобразователи, на выходе которого эквивалентные изображению сигналы оцифровываются и в цифровой форме запоминаются в устройствах полупроводниковой или магнитной памяти.

Радиоэлектронная разведка в зависимости от характера добываемой информации подразделяется на:

• радиоразведку;

• радиотехническую разведку;

• радиолокационную разведку;

• радиотепловую разведку;

• разведку ПЭМИН.

Радиоразведка добывает, в основном, семантическую информацию путем перехвата радиосигналов с конфиденциальной информацией, радиотехническая — информацию о параметрах (признаках) радиотехнических сигналов, радиолокационная — о видовых признаках радиолокационного изображения объекта на экране радиолокатора, радиотепловая — о признаках, проявляющихся через собственные электромагнитные излучения объектов в радиодиапазоне. Силы и средства, используемые для добывания информации из побочных электромагнитных излучений и наводок, образуют разведку ПЭМИН, которая отличается от радиоразведки более чувствительной аппаратурой.

Добывание информации органами разведки основывается на следующих принципах:

· активность;

· непрерывность;

· скрытность;

· комплексное использование сил и средств добывания информации.

Независимо от принадлежности органа разведки и решаемых им задач технология добывания информации в общем случае представляет процесс, который начинается с момента постановки задачи ее пользователями (военно-политическим руководством страны или отдельных ведомств, руководством фирмы) до момента предоставления пользователям информации, соответствующей поставленным задачам и требованиям.

Технология добывания информации предусматривает следующие этапы:

· • организация добывания;

· • добывание данных и сведений;

Организация добывания информации включает:

· • декомпозицию (структурирование) задач, поставленных пользователями информации;

· • разработку замысла операции по добыванию информации;

· • планирование;

· • постановку задач исполнителям;

· • нормативное и оперативное управление действиями исполнителей и режимами работы технических средств.

Поставленные в достаточно общем виде задачи на добывание необходимой информации нуждаются в конкретизации с учетом имеющихся априорных данных о возможных источниках информации, их нахождении, способах доступа и преградах, параметрах используемых технических средств добывания и т. д. В результате анализа задач и априорных данных разрабатывается замысел операции, в котором намечаются пути решения поставленных задач.

На результативность добывания информации влияют многочисленные мешающие и случайные факторы — противодействие контрразведки государства и службы безопасности организаций, недостаточность априорной информации об источниках добываемых сведений и данных, отказы аппаратуры, погодные условия, бдительность граждан и сотрудников организации и др. Эти факторы учитываются при планировании и постановке задач с указанием места и времени действий всех исполнителей и технических средств, участвующих в операции по добыванию информации.

Постановка соответствующих плану задач исполнителям перед проведением разведывательной операции рассматривается как нормативное управление.

Неучтенные факторы и изменившиеся условия требуют внесения корректив в процесс управления. Такое управление называется оперативным.

Организацией добывания информации занимаются органы планирования и управления.

Сведения и данные добываются соответствующими органами путем поиска источников информации и ее носителей, их обнаружения, установления разведывательного контакта с ними, получения данных и сведений. Сведения и данные представляют фрагменты информации и отличаются друг от друга тем, что данные снимаются непосредственно с носителя, а сведения — проанализированные данные.

Поиск объектов разведки (источников и носителей информации, источников сигналов) производится в пространстве и во времени, а для носителей в виде полей и электрического тока — также по частоте сигнала. Поиск завершается обнаружением объектов разведки и получением от них данных.

Основные этапы и процедуры добывания информации

технической разведкой

Развитие технической разведки связано с повышением ее технических

возможностей, обеспечивающих:

– снижение риска физического задержания агента органами контрраз-

ведки и службы безопасности за счет дистанционного контакта его с ис-

точником информации;

– добывание информации путем съема ее с носителей, не воздейст-

вующих на органы чувств человека.

Методы доступа к информации можно разделить на три группы:

• физическое проникновение злоумышленника к источнику информации;

• сотрудничество органа разведки или злоумышленника с работником

конкурента (гражданином другого государства или фирмы), имеющего ле-

гальный или нелегальный доступ к интересующей разведку информации;

• дистанционный съем информации с носителя.

Дистанционное добывание информации предусматривает съем ее с но-

сителей, распространяющихся за пределы помещения, здания, территории

организации. Оно возможно в результате наблюдения, прослушивания, пе-

рехвата, сбора носителей информации в виде материальных тел (бракован-

ных узлов, деталей, демаскирующих веществ и др.) за пределами органи-

зации.

Наиболее общим показателем эффективности разведки, включающей

органы управления, добывания и обработки, является степень выполнения

поставленных перед нею задач. Для более объективного определения эф-

фективности используется группа общесистемных показателей количества

и качества информации [39]:

• полнота добываемой информации;

• своевременность добывания информации;

• точность измерения демаскирующих признаков;

• суммарные затраты на получение информации.

Промышленный шпионаж может обеспечить незаконные преимущест-

ва над конкурентами, затратившими значительные финансовые и матери-

альные ресурсы на организацию производства своей продукции, имеющей

спрос на рынке. Органы коммерческой разведки, входящие в состав служ-

бы безопасности, призваны обеспечивать руководство информацией, необ-

ходимой для успешной деятельности фирмы в условиях конкуренции. Не-

посредственно добыванием информации о конкуренте занимается группа

обеспечения внешней деятельности организации.

Некоторые сведения о деятельности конкурентов можно легко полу-

чить из легальных источников – средств массовой информации, деловых

контактов, научно-практических конференций и т.п. Как правило, такие

сведения не раскрывают всех особенностей деятельности конкурента, осо-

бенно секретов производства, и не могут нанести серьезный ущерб. Объек-

тами промышленного шпионажа чаще всего являются: технологические

процессы существующего и перспективного производства продукции, ре-

зультаты научно-исследовательских работ, ноу-хау, характеристики марке-

тинговой политики. Эти сведения фирмы должны надежно защищать.

Один из способов подбора кандидатов на роль промышленного шпио-

на заключается в организации с ним беседы о якобы выборе претендента

на престижную работу. В случае согласия на следующем этапе следуют

конкретные предложения по участию в промышленном шпионаже.

Существуют и другие методы вербовки промышленных шпионов. Ча-

ще всего для вербовки применяются шантаж и подкуп сотрудников фирмы,

имеющих легальный доступ к интересующей информации.

Промышленные шпионы применяют различные методы сбора инфор-

мации, в том числе и находящиеся на вооружении спецслужб различных

государств:

• агентурный шпионаж;

• технические средства разведки;

• негласный сбор информации из содержимого мусорных корзин;

• получение определенного объема информации из доступных источ-

ников – публикаций в ведомственных журналах, в органах контроля за дея-

тельностью предприятий, материалов конференций, выставок, рекламных

материалов и т.п.;

• банки данных о предприятиях и фирмах, которые создаются акцио-

нерными обществами, малыми предприятиями и кооперативами;

• обратный инжиниринг, т.е. анализ и изучение продукции конкурен-

тов с целью исследования конструкции, технологии и других характери-

стик изделий;

• непосредственное наблюдение за работой конкурирующего предпри-

ятия;

• годовые отчеты фирм, предприятий, в том числе подготовленные для

своих акционеров и представляющие коммерческую тайну;

• отчеты торговых агентов и посредников предприятия о спросе на

производимую продукцию, о масштабах производства аналогичной про-

дукции конкурентами и т. п.

Добытые разведкой разрозненные сведения не всегда дают полное

представление о реальной деятельности конкурентов. Поэтому важнейшее

значение имеет информационно-аналитическая служба, которая занимается

анализом добытых сведений и прогнозированием возможных ситуаций.

Агентурный шпионаж и сейчас остается наиболее эффективным мето-

дом негласного сбора информации. Если он по каким-либо причинам не-

возможен, то прибегают к другим методам, в частности к добыванию ин-

формации с применением технических средств. Преимуществом такого

метода является относительно небольшой риск разоблачения агента, добы-

вающего информацию.

Одним из важных средств добывания информации является техниче-

ская разведка, проводимая с помощью разнообразных специальных техни-

ческих устройств. Вид применяемых технических средств разведки зависит

прежде всего от физической природы источников информационных сигна-

лов, носителей информации, особенностей демаскирующих признаков объ-

ектов.

Дистанционное добывание информации позволяет съем ее с носителей,

доступ к которым возможен из-за пределов контролируемой зоны. Оно воз-

можно в результате наблюдения, прослушивания, перехвата, сбора матери-

альных носителей информации (бракованных изделий, демаскирующих

веществ и др.).

Сбор содержимого мусорных корзин, содержащих технологические

отходы, образовавшиеся в результате обработки охраняемой законом ин-

формации, относится к негласным методам сбора информации. В мусор-

ных корзинах могут оказаться испорченные или недоработанные докумен-

ты, черновые варианты производственных планов, испорченные диски и

т.п. Если содержимое мусорных корзин не уничтожено надлежащим обра-

зом, то по нему может быть восстановлена исходная информация.

25. Классификация радиотехнических систем. Задачи, решаемые системами наблюдения объектов для извлечения информации об их характеристиках. Сравнительная характеристика технических средств, работающих в различных диапазонах длин волн.

Радиоэлектронная разведка (РЭР) - это процесс получения информации в результате приема и анализа электромагнитных излучений радиодиапазона, создаваемых работающими радиоэлектронными средствами (РЭС).

ЭМИ, создаваемые объектами разведки, могут быть первичными (собственными) или вторичными (отраженными).

Излучения РЭС - это прежде всего их основные (собственные) излучения, обеспечивающие функционирование РЭС по предназначению. Особенность основных излучений - детерминированный характер их пространственной, временной и спектральной структуры (диаграмма направленности излучения, длительность и период следования излучаемых импульсов, несущая частота, вид амплитудного и фазового спектра, ширина спектра и т.д.).

Наряду с основными при работе передатчиков РЭС имеются и неосновные излучения, которые лежат вне пределов полосы частот, необходимой для передачи информации или создание помех, и содержат определенную информацию об излучающих объектах.

Вторичные ЭМИ - это излучения, возникающие в результате отражения (рассеяния) электромагнитных волн (ЭМВ), облучающих объект. Падающие на объект ЭМВ рассеиваются им во всех направлениях, в том числе и в направлении на источник зондирующего излучения.

Для вторичного излучения реальных объектов (самолет, корабль, танк и т. д.) характерна зависимость его параметров (интенсивности, спектра, поляризации, наклона фазового фронта) от отражательной способности, геометрической формы и размеров объекта, поляризации падающей волны взаимной ориентации источника излучения и облучаемого объекта, и, наконец, от параметров их относительного движения.

Наличие первичных и вторичных ЭМИ объектов позволяют вести разведку объектов и их распознавание.

РЭР позволяет решать следующие задачи:

- обнаруживать объекты, определять их местоположение и параметры движения;

- определять параметры объектов и характер их изменения во времени;

- определять назначение объектов и их типы, перехватывать передаваемую по каналам связи информацию.

Средства РЭР работают в пассивном или активном режиме (без излучения ЭМВ или с их излучением) в широком диапазоне спектра радиочастот.

РЭР имеет ряд особенностей:

- охватывает большие районы, пределы которых определяются особенностями распространения ЭМВ различных участков спектра;

- функционирует непрерывно в любое время года и суток и при любых метеоусловиях;

- действует без непосредственного контакта с объектами разведки, во что определяет ее недосягаемость во многих случаях для средств поражения противника;

-обеспечивает получение достоверной информации, поскольку она исходит непосредственно от противника (за исключением случаев дезинформации);

-позволяет получать большое количество самой разнообразной информации об объектах противника;

-обеспечивает получение информации в кратчайшие сроки и чаще всего в реальном масштабе времени, т.к. время доставки информации определяется временем распространения радиоволн.

В зависимости от типа носителя РЭР делится на следующие виды: космическую, воздушную, морскую и наземную.

По применяемым принципам и объектам разведки она подразделяется на:

радиоразведку (РР);

радиотехническую разведку (РТР);

радиолокационную разведку (РЛР), видовую и параметрическую;

радиотепловую разведку;

разведку побочных электромагнитных излучений и наводок (ПЭМИН).

26. Что такое канал утечки информации, технический канал утечки информации? Структура технического канала утечки информации?

Физический путь несанкционированного распространения носителя с защищаемой информацией от ее источника к злоумышленнику образует канал утечки информации.

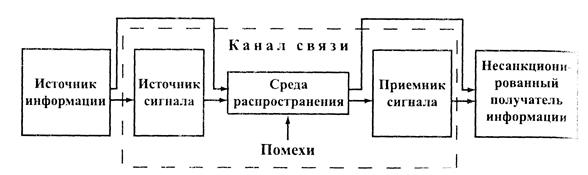

В зависимости от вида носителя информации каналы ее утечки различаются структурой. Если распространение информации происходит с помощью технических средств, то соответствующий канал называется техническим каналом утечки информации. Обобщенная структура типового технического канала утечки приведена на рис. 6.1.

Рис. 6.1. Структура технического канала утечки информации

Как следует из этого рисунка, переносимая информация может содержаться как на носителях, являющихся одновременно ее источниками, так и носителях-переносчиках, на которые она переписывается с источников. Канал утечки информации на макротелах содержит источник информации, среду распространения носителя и несанкционированный получатель. Информация, переносимая динамическими носителями в виде полей (акустических и электромагнитных) и электрического тока, предварительно переписывается в источнике сигналов в их информационные параметры. В связи источник сигнала, среда ее распространения и приемник сигнала образуют в совокупности канал связи. Задача канала связи заключается в передаче входной информации санкционированному получателю с минимальными искажениями, временными, энергетическими и другими затратами.

Канал утечки информации на носителях в виде полей и элементарных частиц содержит те же элементы, что и канал связи. Отличие между ними условное — в зависимости от получателя информации. У канала связи получатель информации санкционированный, у канала утечки — несанкционированный.

На вход канала связи поступает информация в виде первичного сигнала или сам источник может быть источником информации. Первичный сигнал представляет собой носитель с информацией от ее источника или с выхода предыдущего канала. В качестве источников сигналов могут быть:

· объект наблюдения, отражающий электромагнитные волны, в том числе свет;

· объект наблюдения, излучающий собственные электромагнитные волны в оптическом и радиодиапазонах, вызванные тепловым движением электронов;

· движущиеся механизмы и машины, создающие акустические сигналы;

· передатчики функциональных каналов связи;

· ретрансляторы, например закладные устройства;

· источники побочных электромагнитных излучений и наводок (ПЭМИН);

Как следует из этого перечня, большинство источников сигнала являются одновременно источниками информации о видовых, сигнальных или вещественных признаках. Только в случае, когда передается семантическая информация, она поступает на вход источника сигнала на носителе в виде первичного сигнала.

В общем случае источник сигнала выполняет следующие функции:

• создает (генерирует) поле (акустическое, электромагнитное или электрический ток, которые переносят информацию;

• производит запись информации на носитель (модуляцию информационных параметров носителя);

• усиливает мощность сигнала (носителя с информацией);

• обеспечивает передачу (излучение) сигнала в среду распространения в заданном секторе пространства.

Запись информации производится путем изменения параметров носителя в соответствии с уровнем первичного сигнала, поступающего на вход. Если носителями информации являются субъекты и материальные тела (макрочастицы), то передатчик соответствует первоначальному смыслу этого слова — передавать или переносить, т. е. выполняет функцию носителя. В случае когда информацию переносят сигналы (поля, электрический ток и элементарные частицы), то передатчики являются источниками сигналов.

Среда распространения носителя — часть пространства, и которой перемещается носитель от источника сигнала к его приемнику. Среда распространения может быть в виде свободного пространства и направляющих линий. В качестве направляющих линий используются электрические провода различной конфигурации, волноводы, волоконно-оптические кабели, звукопроводы и другие конструкции. Их пространственное положение определяет маршрут движения носителя в пространстве. При передаче информации по направляющим линиям функциональных каналов связи обеспечиваются меньшие потери энергии носителя на бесполезное облучение пространства и большая безопасность информации, чем при распространении носителей в свободном пространстве. Однако при этом резко возрастают затраты на создание и эксплуатацию таких каналов связи.

Приемник сигнала выполняет функцию, обратную функции передатчика. Он производит:

· выбор (селекцию) носителя с нужной получателю информацией;

· усиление принятого сигнала-носителя до значений, обеспечивающих съем информации;

· съем информации с носителя (демодуляцию, декодирование);

· преобразование информации в форму сигнала, доступную получателю (человеку, техническому устройству), и усиление первичных сигналов до значений, необходимых для их восприятия человеком и техническим устройством.

Если получатель информации человек, то информация с выхода приемника должна быть представлена на языке общения людей. Если техническое устройство, то форма представления информации должна быть понятна этому устройству.

В среде могут распространяться носители с другой информацией, которые по отношению к носителю с рассматриваемой информацией являются помехами. Чем ближе признаки носителя с защищаемой информацией и помех, тем сложнее приемнику их различить и тем сильнее влияние помех на информацию. Например, если частоты помехи и радиосигнала отличаются на величину более полосы пропускания приемника, то помеха будет подавлена селективными цепями приемника. Если их частоты пересекаются, то после демодуляции помеха наложится на сигнал, что приведет к изменению информационных параметров сигнала, вплоть до полного разрушения информации. Постоянно растущее количество сигналов в радиодиапазоне породило достаточно серьезную проблему их электромагнитной совместимости. Для санкционированных источников эта проблема решается организационными мерами: законодательным распределением шкалы радиодиапазона между различными источниками и контролем за дисциплиной связи, Но эти меры плохо работают применительно к источникам помех. Например, рост парка автомобилей в городе повышает насыщенность эфира помехами от их систем зажигания, которые полностью не подавляются установленными в них фильтрами.

Классификация каналов утечки информации по различным классификационным признакам дана на рис. 6.2.

Рис. 6.2. Классификация технических каналов утечки информации

Основным классификационным признаком технических каналов утечки информации является физическая природа носителя. По этому признаку они делятся на:

• оптические;

• радиоэлектронные;

• акустические;

• вещественные.

27. Сущность информационного и энергетического скрытия информации. Способы повышения помехозащищенности технических средств. Применение шумоподобных сигналов.

Скрытие информации предусматривает такие изменения структуры и энергии носителей, при которых злоумышленник не может непосредственно или с помощью технических средств выделить информацию с качеством, достаточным для использования ее в собственных интересах.

Различают информационное и энергетическое скрытие. Информационное скрытие достигается изменением или созданием ложного информационного портрета семантического сообщения, физического объекта или сигнала.

Пример: Информационное скрытие:

- техническое закрытие и шифрование речевой информации;

- дезинформирование.

Другим эффективным методом скрытия информации является энергетическое скрытие. Оно заключается в применении способов и средств защиты информации, исключающих или затрудняющих выполнение энергетического условия разведывательного контакта.

Энергетическое скрытие достигается уменьшением отношения энергии (мощности) сигналов, т.е. носителей (электромагнитного или акустического полей и электрического тока) с информацией, и помех. Уменьшение отношения сигнал/помеха {слово 'мощность', как правило, опускается) возможно двумя методами: снижением мощности сигнала или увеличением мощности помехи на входе приемника.

Пример:

Энергетическое скрытие:

- звукоизоляция акустического сигнала;

- звукопоглощения акустической волны;

- глушения акустических сигналов;

- зашумления помещений или твердой среды распространения другими широкополосными звуками (шумами, помехами),

обеспечивающими маскировку акустических сигналов.

Помехозащещенность - Отсутствие ложных срабатываний от изменения климатических параметров, электромагнитных, звуковых, радиационных, световых и тепловых полей, динамических и вибрационных воздействий, как естественных, так и искусственных до определенного, заранее заданного или полученного уровня.

Защита информации от утечки по акустическому каналу — это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счет акустических полей.

Мероприятия по звукоизоляции помещений направлены на локализацию источников акустических сигналов внутри них и проводятся с целью исключения перехвата акустической информации по прямому акустическому (воздушному) и виброакустическому (вибрационному) каналам. Наиболее слабыми местами в ограждающих конструкциях выделенных помещений являются окна и двери. Увеличение звукоизолирующей способности двери достигается плотной пригонкой полотна двери к коробке, устранением щелей между полом и дверью, применением уплотняющих прокладок, обивкой или облицовкой полотен двери специальными материалами. Звукоизоляция повышается с использованием дверей с тамбуром. Проводится облицовка внутренней поверхности тамбура звукопоглощающим покрытием. Звукопоглощающая способность окон зависит главным образом от поверхностной плотности стекла и степени прижатия притворов. Звукоизоляция окон с одинарным остеклением не удовлетворяет требованиям по защите информации. Рекомендуется выполнять окна с остеклением в раздельных переплетах с шириной воздушного промежутка более 200 мм или тройное комбинированное остекление. Для повышения звукоизоляции применяют упругие прокладки, а также окна специальных конструкций. Еще одним эффективным звукоизолирующим средством являются акустические экраны, которые устанавливаются на пути распространения звука на наиболее опасных направлениях. Действие акустических экранов основано на отражении звуковых волн. Размеры эффективных экранов должны превышать более чем в 2-3 раза длину волны, при этом достигаемая эффективность акустического экранирования составляет 8-10 дБ.

Звукопоглощение обеспечивается путем преобразования кинетической энергии акустической волны в тепловую энергию звукопоглощающего материала. Звукопоглощающие свойства материалов оцениваются коэффициентом звукопоглощения, который определяется отношением энергии звуковых волн, поглощенной в материале, к падающей энергии акустической волны, проникающей в данный материал. Для звукопоглощения используют пористые и мягкие материалы типа ваты, ворсистые ковры, пенобетон, пористая сухая штукатурка являются хорошими звукоизолирующими и звукопоглощающими материалами — в них очень много поверхностей раздела между воздухом и твердым телом, что приводит к многократному отражению и поглощению звуковых колебаний. Для облицовки поверхностей стен и потолков широко используются специальные герметические акустические панели, изготавливаемые из стекловаты высокой плотности и различной толщины (от 12 до 50 мм).

Такие панели обеспечивают поглощение звука и исключают его распространение в стеновых конструкциях. Одной из особенностей применения звукопоглощения является то, что использование этого метода может ухудшить разборчивость речи в помещении. Устраивать звукоизолирующие покрытия стен целесообразно в небольших по объему помещениях, так как в больших помещениях звуковая энергия максимально поглощается, еще не достигнув стен. Известно, что воздушная среда обладает некоторой звукопоглощающей способностью и сила звука убывает в воздухе пропорционально квадрату расстояния от источника. Внутри помещения уровень громкости звучит выше, чем на открытом пространстве, из-за многократных отражений от различных поверхностей, обеспечивающих продолжение звучания даже после прекращения работы источника звука (реверберация). Уровень реверберации зависит от степени звукопоглощения.

Звукоизолирующие кабины: в конструктивном отношении кабины делятся на каркасные и безкаркасные. Каркасные имеют метал. каркас, на котором крепятся звукопоглощающие панели. Панели должны быть без зазоров или с уплотняющими прокладками. Также используют двухслойные звукопоглощающие плиты. Обеспечивают ослабление звука до 40 дБ. Кабины безкаркасного типа – до 55 дБ. Звукоизолирующие кабины делятся на 4 класса:

1. Кабины 1 класса – звукоизоляция от 25 до 50 дБ в диапазоне частот от 63 до 8000 Гц.

2. 2 класса – 15-45 дБ

3. 3 класса – 15-39 дБ

4. 4 класса – 15-29 дБ.

2015-05-13

2015-05-13 1336

1336