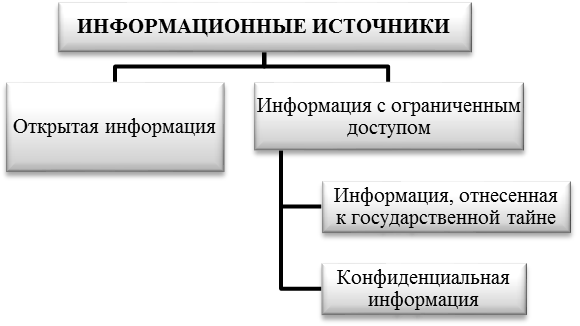

В соответствии с действующим в Российской Федерации законодательством и, в частности, Федеральным законом РФ «Об информации, информатизации и защите информации» от 20 февраля 1995 г. №24-Ф3, информационная безопасность обеспечивается с учетом характера конкретных видов документов и данных. В связи с этим информационные источники классифицируются следующим образом (рисунок 4.1):

1) Открытая информация – информация во всех областях знаний и деятельности, относящаяся как к государственным, так и негосударственным информационным ресурсам, доступ к которой не может быть ограничен.

2) Информация с ограниченным доступом – информация, которая в соответствии с российским законодательством не отнесена к разряду открытой. Информацию с ограниченным доступом составляют:

а) информация, отнесенная к государственной тайне – документы, данные и сведения в любой форме, которым на основании Закона РФ «О государственной тайне» уполномоченными органами присвоены грифы «Особой важности», «Сов. Секретно» и «Секретно»;

б) конфиденциальная информация – информация, отнесенная Российским законодательством к «Персональным данным», «Сведениям о коммерческой деятельности»; «Сведениям о профессиональной деятельности» и «Сведениям служебного характера». Режимы защиты конфиденциальной информации устанавливают ее собственники – государственные органы, учреждения, организации, предприятия, фирмы, физические лица. К конфиденциальной информации относится также любая информация, требующая защиты от несанкционированного доступа.

Рисунок 4.1 – Классификация информационных источников

Одним из наиболее распространенных и многообразных способов воздействия на информационную систему, позволяющим нанести ущерб любой из составляющих информационной безопасности, является несанкционированный доступ.

Несанкционированный доступ к информации – доступ к информации, хранящейся на различных типах носителей (бумажных, магнитных, оптических и т.д.) в компьютерных базах данных, файловых хранилищах, архивах, секретных частях и т.д. различных организаций путём изменения (повышения, фальсификации) своих прав доступа.

2015-10-14

2015-10-14 2356

2356