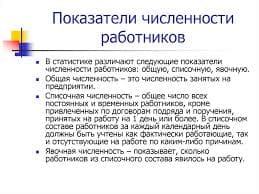

| 4. Источники угроз | 4.1. Люди | Посторонние лица |

| Пользователи | ||

| Персонал | ||

| 4.2.Технические устройства | Регистрации Передачи Хранения Переработки Выдачи | |

| 4.3. Модели, алгоритмы, программы | Общего назначения Прикладные Вспомогательные | |

| 4.4. Технологические схемы обработки | Ручные Интерактивные Внутримашинные Сетевые | |

| 4.5. Внешняя среда | Состояние атмосферы Побочные шумы Побочные сигналы |

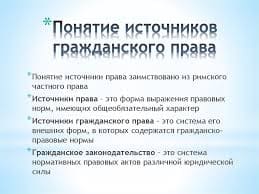

Источники угроз информационной безопасности Российской Федерации подразделяются на внешние и внутренние. К внешним источникам относятся:

- деятельность иностранных политических, экономических, военных, разведывательных и информационных структур, направленная против интересов Российской Федерации в информационно сфере;

- стремление ряда стран к доминированию и ущемлению интересов России в мировом информационном пространстве, вытеснению ее с внешнего и внутреннего информационных рынков;

- обострение международной конкуренции за обладание информационными технологиями и ресурсами;

- деятельность международных террористических организаций;

- увеличение технологического отрыва ведущих держав мира и наращивание их возможностей по противодействию созданию конкурентоспособных российских информационных технологий;

- деятельность космических, воздушных, морских и наземных технических и иных средств (видов) разведки иностранных государств;

- разработка рядом государств концепций информационных войн, предусматривающих создание средств опасного воздействия на информационные сферы других стран мира, нарушение нормального функционирования информационных и телекоммуникационных систем, сохранности информационных ресурсов, получение несанкционированного доступа ним.

К внутренним источникам относятся:

- критическое состояние отечественных отраслей промышленности;

- неблагоприятная криминогенная обстановка, сопровождающаяся тенденциями сращивания государственных и криминальных структур в информационной сфере, получения криминальными структурами доступа к конфиденциальной информации, усиления влияния организованной преступности на жизнь общества, снижения степени защищенности законных интересов граждан, общества и государства в информационной сфере;

- недостаточная координация деятельности федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации по формированию и реализации единой государственной политики в области обеспечения информационной безопасности Российской Федерации;

- недостаточная разработанность нормативной правовой базы, регулирующей отношения в информационной сфере, а также недостаточная правоприменительная практика;

- неразвитость институтов гражданского общества и недостаточный государственный контроль за развитием информационного рынка России;

- недостаточное финансирование мероприятий по обеспечению информационной безопасности Российской Федерации;

- недостаточная экономическая мощь государства;

- снижение эффективности системы образования и воспитания, недостаточное количество квалифицированных кадров в области обеспечения информационной безопасности;

- недостаточная активность федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации в информировании общества о своей деятельности, в разъяснении принимаемых решений, в формировании открытых государственных ресурсов и развитии системы доступа к ним граждан;

- отставание России от ведущих стран мира по уровню информатизации федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации и органов местного самоуправления, кредитно-финансовой сферы, промышленности, сельского хозяйства, образования, здравоохранения, сферы услуг и быта граждан.

Способы воздействия угроз на объекты защиты информации подразделяются на информационные, аппаратно-программные, физические, радиоэлектронные и организационно-правовые.

К информационным способам относятся:

- нарушение адресности и своевременности информационного обмена;

- несанкционированный доступ к информационным ресурсам;

- незаконное копирование данных в информационных системах;

- хищение информации из банков и баз данных;

- нарушение технологии обработки информации.

Аппаратно-программные способы включают:

- внедрение компьютерных вирусов;

- установку программных и аппаратных закладных устройств;

- уничтожение или модификацию данных в информационных системах.

Физические способы включают:

- уничтожение или разрушение средств обработки информации и связи;

- уничтожение, разрушение или хищение машинных или других оригиналов носителей информации;

- хищение аппаратных или программных ключей и средств криптографической защиты информации;

- воздействие на персонал;

- поставку "зараженных" компонентов информационных систем.

Радиоэлектронными способами являются:

- перехват информации в технических каналах ее утечки;

- внедрение электронных устройств перехвата информации в технические средства передачи информации и помещения;

- перехват, дешифрование и внедрение ложной информации в сетях передачи данных и линиях связи;

- воздействие на парольно-ключевые системы;

- радиоэлектронное подавление линий связи и систем управления.

Организационно-правовые способы включают:

- закупки несовершенных или устаревших информационных технологий и компьютерных средств;

- невыполнение требований законодательства Российской Федерации в информационной сфере;

- неправомерное ограничение доступа к документам, содержащим важную для граждан и органов информацию.

10. Меры защиты информации: законодательного, административного, процедурного, программно-технического уровней.

Успех в области информационной безопасности и в государственных, и в коммерческих структурах может принести только комплексный подход, сочетающий меры четырех уровней: законодательного, административного, процедурного и программно-технического. Понятно, что обеспечение ИБ в госсекторе существенно отличается от принимаемых мер в коммерческих организациях.

2015-05-13

2015-05-13 4025

4025