| № п/п | Категории сведений, к которым ограничен доступ | Законодательные и иные нормативные акты, на которых основано ограничение в доступе |

| Сведения, относящиеся к государственной тайне | Закон РФ от 21.07.1993 № 5485-1 «О государственной тайне» (в ред. от 22.08.2004); Федеральный закон от 12.08.1995 № 144-ФЗ «Об оперативно-розыскной деятельности»; Федеральный закон от 22.10.2004 № 125-ФЗ «Об архивном деле в Российской Федерации» (ст. 25, п. 3); Указ Президента РФ от 30.11.1995 № 1203 «О перечне сведений, отнесенных к государственной тайне» (в ред. указа от 11.02.2006 № 90); Постановление Верховного Совета РФ от 23.07.1993 «О сроке доступа к архивным документам, относящимся к сфере деятельности внешней разведки» | |

| Сведения конфиденциального характера | Федеральный закон от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации»; Указ Президента РФ от 06.03.1997 № 188 «Об утверждении перечня сведений конфиденциального характера» | |

| 2.1 | Сведения, относящиеся к персональным данным (личная и семейная тайна) | Конституция РФ (ст. 23, ст. 24); Уголовный кодекс РФ от 13.06.1996 № 63-ФЗ (ст. 137, 155); Гражданский кодекс РФ от 30.11.1994 № 51-ФЗ (ст. 150); Кодекс РФ об административных правонарушениях от 30.12.2001 № 195-ФЗ; Федеральный закон от 15.11.1997 № 143 «Об актах гражданского состояния»; Федераль ный закон от 27.07.2006 № 149-ФЗ «Об информации, информа ционных технологиях и о защите информации»; Федеральный закон от 27.07.2006 № 150-ФЗ «О персональных данных»; Указ Президента РФ от 30.05.2005 № 609 «Об утверждении Положения о персональных данных государственного служащего РФ и ведения его личного дела» |

ON

Окончание табл. 3.1

| № п/п | Категории сведений, к которым ограничен доступ | Законодательные и иные нормативные акты, на которых основано ограничение в доступе |

| 2.2 | Тайна следствия и судопроизводства (данные предварительного расследования) | Уголовный кодекс РФ от 13.06.1996 № 63-ФЗ (ст. 310); Уголовно-процессуальный кодекс РФ от 18.12.2001 № 174-ФЗ (ст. 161); Федеральный закон от 12.08.1995 № 144-ФЗ «Об оперативно-розыскной деятельности» |

| 2.3 | Служебная тайна (служебные сведения, доступ к которым ограничен органами государственной власти) | Гражданский кодекс РФ (ст. 139); Федеральный закон от 27.07.2004 № 79-ФЗ «О государственной гражданской службе РФ» |

| 2.4 | Сведения, связанные с профессиональной деятельностью | Конституция РФ |

| 2.4.1 | Врачебная тайна (данные о состоянии здоровья, обследовании и лечении пациента) | Основы законодательства РФ об охране здоровья граждан (утв. ВСРФ 22.07.1993 № 5487-1, ст. 61) |

| 2.4.2 | Банковская тайна (сведения о банковских счетах, вкладах и операциях по ним) | Гражданский кодекс РФ (ст. 857); Таможенный кодекс РФ от 28.05.2003 №61-ФЗ(ст. 165) |

| 2.4.3 | Налоговая тайна (любые сведения о налогоплательщике, полученные ФОИВ) | Налоговый кодекс РФ (ч. 1 от 31.07.1998 № 146-ФЗ; ч. 2 от 05.08.2000 № 117-ФЗ, ст. 102) |

| 2.4.4 | Нотариальная тайна (сведения, полученные нотариусом в связи с его профессиональной деятельностью) | Основы законодательства РФ о нотариате, утв. ВСРФ 11.02.1993 №4462-1 (ст. 19, 20 вред, от01.07.2005) |

| 2.4.5 | Адвокатская тайна (любые сведения, связанные с оказанием адвокатом юридической помощи своему доверителю) | Федеральный закон от 31.05.2002 № 63-ФЗ «Об адвокатской деятельности и адвокатуре в Российской Федерации» |

| 2.4.6 | Тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных или иных сообщений | Уголовный кодекс РФ от 13.06.1996 № 63-Ф3(ст. 138); Уголовно-процессуальный кодекс РФ от 18.12.2001 № 174-ФЗ (ст. 13); Федеральный закон от 16.02.1995 № 15-ФЗ «О связи» |

| 2.5 | Коммерческая тайна | Гражданский кодекс РФ от 30.11.1994 № 51-ФЗ (ст. 139, 727); |

| Налоговый кодекс РФ (ч. 1 от 31.07.1998 № 146-ФЗ; ч. 2 от | ||

| 05.08.2000 № 117-ФЗ, ст. 102); Таможенный кодекс от 28.05.2003 | ||

| № 61-ФЗ (ст. 10); Федеральный закон от 09.07.2004 № 98-ФЗ | ||

| «О коммерческой тайне»; Указ Президента РФ от 06.03.1997 | ||

| № 188 «Об утверждении перечня сведений конфиденциального | ||

| характера»; Постановления Правительства РФ от 05.12.1991 № 35 | ||

| и от 03.10.2002 № 737 «Об утверждении Перечня сведений, | ||

| ■ | которые не могут содержать коммерческую тайну» | |

| 2.6 | Сведения о сущности изобретения, по- | Закон РФ от 09.07.1993 № 5351-1 «Об авторском праве и смежных |

| лезной модели или промышленного об- | правах»; Федеральный закон от 22.10.2004 № 125-ФЗ | |

| разца до официальной публикации информации о них и другой интеллектуальной собственности | «Об архивном деле в Российской Федерации» (ст. 25, п. 2) | |

| Сведения, доступ к которым ограничен их | Закон РФ от 09.07.1993 № 5351-1 «Об авторском праве и смежных | |

| обладателем: владельцем документов, | правах»; Федеральный закон от 22.10.2004 № 125-ФЗ | |

| автором, фондообразователем | «Об архивном деле в Российской Федерации» (ст. 25, п. 2, 6) | |

| Сведения, доступ к которым ограничен в | Федеральный закон от 22.10.2004 № 125-ФЗ «Об архивном деле | |

| соответствии с международными договорами, заключенными РФ | в Российской Федерации» (ст. 25, п. 1) | |

| Сведения, доступ к которым ограничен в | Федеральный закон от 22.10.2004 № 125-ФЗ «Об архивном деле | |

| связи с обеспечением сохранности особо ценных, уникальных и находящихся в неудовлетворительном физическом состоянии документов | в Российской Федерации» (ст. 25, п. 2) | |

| Сведения, доступ к которым ограничен | Федеральный закон от 22.10.2004 № 125-ФЗ «Об архивном деле | |

| финансовыми возможностями потребителя в связи с установлением архивом | в Российской Федерации» (ст. 26, п. 4) | |

| платы за ознакомление с документами |

В отношении конфиденциальной информации обязательно должны предприниматься ее обладателем меры по охране конфиденциальности. Например, для информации, составляющей коммерческую тайну, устанавливается соответствующий режим коммерческой тайны [61, ст. 10], который считается установленным после выполнения следующих мер:

• определение перечня информации, составляющей коммерческую тайну;

• ограничение доступа к информации, составляющей коммерческую тайну, путем установления порядка обращения с этой информацией и контроля за соблюдением такого порядка;

• учет лиц, получивших доступ к информации, составляющей коммерческую тайну, и (или) лиц, которым такая информация была предоставлена или передана;

• регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

• нанесение на материальные носители (документы), содержащие информацию, составляющей коммерческую тайну, грифа «Коммерческая тайна» с указанием обладателя этой информации (для юридических лиц — полное наименование и место нахождения, для индивидуальных предпринимателей — фамилия, имя, отчество гражданина, являющегося индивидуальным предпринимателем, и место жительства).

Кроме того, обладатель информации, составляющей коммерческую тайну, вправе применять при необходимости средства и методы технической защиты конфиденциальности этой информации и другие (не противоречащие законодательству Российской Федерации, меры).

3.2.2. Основные методологические предпосылки рассмотрения документа как объекта нападения и защиты

Каждая организация, предприятие, ведомство или государство в целом имеет свою систему управления, необходимую для достижения поставленных целей. Необходимым условием эффективного управления является наличие (своевременное получение) определенной информации нужного качества и количества.

Современная методология документационного обеспечения управления (см. гл. 1) базируется на принципах информационной ценности, функционально-семантической декомпозиции, информационного разнообразия, гетерогенности управления и связи, многомодельности, математизации и ситуационности. Основны-

ми из них являются принципы информационной ценности и функционально-семантической декомпозиции.

Принцип информационной ценности формулируется следующим образом [23]: информационный ресурс Qn организации (предприятия) следует использовать оптимальным (■*) способом и только для переработки наиболее ценной (качественной) осведомляющей информации Q*, на основе которой действительно возможна выработка оптимальных (при данном ограничении на количество [0 информации) управляющих решений UЈ, ведущих к достижению целей G управления:

<2*=> 0о*-> Щ\10.

При этом под ценностью информации понимается ее значимость /е(0, определяемая способом динамического отображения множества ее качественных свойств KQ и количественных характеристик / на множество возможных управляющих решений UG, ведущих к достижению целей G управления объектом:

JQ(t):KQxIxT^UG, teT,

где Т — временной интервал управления объектом (процессом). Качество функционирования объекта ^определяется качеством системы Кв и качеством информации, циркулирующей в системе

Kq.

К= <Кв, KQ>.

Качество системы Кв определяется внешним качеством — качеством достижения цели Ки и внутренним — качеством технологических процессов Кт:

Kq = <КЦ, Кт>.

Качество информации KQ можно подразделить на внутреннее качество и внешнее:

Kq = <КС, К3>,

где Кс — содержательность; Къ — защищенность.

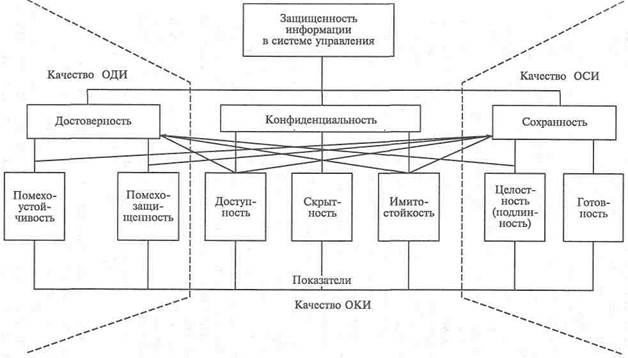

Внешнее качество К3 определяется качеством обеспечения конфиденциальности Коки, достоверности Коаи и сохранности информации К0Си.

Аз = <ЛОКИ, ЛодИ, К0СИ>.

Принцип функционально-семантической декомпозиции формулируется следующим образом [6]: информационную систему SQ в результате декомпозиции осведомляющей (содержательной) информации QZo согласно кортежу семантических критериев (K\(Qz)> K2(QZ),..., K7(QZ)) можно представить в виде семиуровневой модели (М (7)):

S0-A(g*o) >M^\<KX(QZ), K2(QZ),..., k7(Qzl>,

где Ki(Qz), K2(Qz), ■■■, K7(QZ) — критерии присвоения (фиксации), равенства, толерантности, преобразования подобия, соответствия (отображения), порядка и эквивалентности соответственно.

Под качеством информации [12, 23, 24] понимается совокупность свойств содержательной информации, характеризующих степень ее соответствия потребностям (целям, ценностям) пользователей. При этом выделяют внутреннее качество (присущее собственно информации и сохраняющееся при ее переносе в другую систему, подсистему) и внешнее (присущее информации, находящейся или используемой только в определенной системе, подсистеме), которые определяются следующими иерархиями свойств соответственно:

<содержательность>:= ^значимость (идентичность, полнота)>, <кумулятивность (гомоморфизм, избирательность)>, релевантность^ <толерантность>};

<защищенность>:= ^конфиденциальность (доступность, скрытность, имитостойкость)>, <достоверность (помехоустойчивость, помехозащищенность)>, Сохранность (целостность, готовность)^.

Следовательно, эффективность системы управления в значительной степени определяется внешним качеством циркулирующей в ней информации, т.е. ее защищенностью, и соответственно качеством обеспечения трех ее компонент: конфиденциальности, достоверности и сохранности.

На рис. 3.1 представлены основные показатели защищенности информации, циркулирующей в системе управления [24], показана их взаимосвязь через многократное повторение одних и тех же показателей как измерителей нескольких различных свойств.

Таким образом, на основании изложенного представляется целесообразным ввести следующие определения.

Защищенность информации в системе управления — интегральное свойство функциональной подсистемы контроля и защиты информации, характеризующее степень защищенности сообщений (документов) и заключающееся в способности не допускать случайного или целенаправленного искажения или разрушения, раскрытия или модификации сообщений (документов) в информационной базе системы управления.

Конфиденциальность — интегральный показатель защищенности информации, характеризующий степень соответствия уровня доступности, скрытности и имитостойкости сообщений (документов) их установленному статусу, отражающему ценность содержащейся в них информации.

Рис. 3.1. Декомпозиция внешнего качества информации в системе управления

Достоверность — интегральный показатель защищенности информации, характеризующий степень соответствия (в пределах заданной точности) реальных информационных единиц сообщений (символов, знаков, записей и т.д.) их истинному значению и заключающийся в способности обеспечить отсутствие ошибок переработки информации, т.е. не допустить снижения ценности информации при принятии управленческих решений, из-за искажений сообщений (документов), их смыслового значения, замены единичных символов сообщений вследствие несовершенства организации (структуры) технологических процессов обработки информации, несовершенства алгоритмов, ненадежной работы и неисправностей технических средств, сбоев ЭВМ, ошибок операторов, недостатков в программном обеспечении и т.д.

Сохранность — интегральный показатель защищенности информации, характеризующий степень готовности определенных сообщений (документов) к целевому применению и заключающийся в способности обеспечивать постоянное наличие и своевременное предоставление целостных сообщений (документов), необходимых для автоматизированного решения целевых и функциональных задач системы управления в процессе эксплуатации информационной базы (хранения, передачи-приема и непосредственного использования сообщений (документов)).

Помехоустойчивость — показатель, характеризующий степень устойчивости сообщений к действию случайных помех и заключающийся в способности обеспечить отсутствие трансформации символов (синтаксическая помехоустойчивость на основе контроля преобразований сообщений, рациональных методов телеграфии при использовании простых сигналов-переносчиков и посимвольном приеме сообщений и др.) и искажения смыслового значения перерабатываемых сообщений (семантическая помехоустойчивость на основе логического контроля преобразований, избыточного кодирования сообщений и т.д.).

Помехозащищенность — показатель, характеризующий степень живучести сообщений и заключающийся в способности обеспечить выполнение хотя бы минимального установленного объема целевых и функциональных задач системы управления в условиях внешних целенаправленных разрушающих (подавляющих) воздействий.

Доступность — показатель, характеризующий степень разграничения действий объектов системы управления (исполнителей, задач, устройств, программ, средств автоматизации, подсистем и т.д.) и заключающийся в возможности использования сообщений (документов) по требованию этих объектов системы управления, имеющих соответствующие полномочия (мандаты).

Скрытность — показатель, характеризующий степень маскировки информации и заключающийся в способности противосто-

ять раскрытию смысла сообщений (семантическая скрытность на основе обратимых преобразований информации), определению структуры хранимого сообщений или носителя (сигнала переносчика) передаваемого сообщений (структурная скрытность на основе плохообратимых преобразований, различных форм сигналов-переносчиков, видов модуляции и т.д.) и установлению факта передачи сообщений по каналам связи (энергетическая скрытность на основе применения широкополосных сигналов-переносчиков сообщений, организации периодического маскирующего обмена сообщениями в сети и т.д.).

Имитостойкость — показатель, характеризующий степень защищенности информации от внедрения сообщений (документов), имитирующих авторизованные (зарегистрированные) сообщения (документы), и заключающийся в способности не допустить навязывания дезинформации и нарушения нормального функционирования системы управления.

Целостность — показатель, характеризующий степень аутентичности (подлинности) сообщений (документов) в информационной базе системы управления и исходных документов (сообщений) и заключающийся в способности обеспечить, насколько это возможно, физическое наличие информационных единиц в информационной базе (ИБ) в любой момент времени, т.е. не допустить случайных искажений и разрушения сообщений из-за дефектов и сбоев технических средств, действия компьютерных вирусов, ошибок оператора (при вводе информации в ИБ или обращении к ней), ошибок программных средств (операционных систем, СУБД, СПО) и т.д.

Готовность — показатель, характеризующий степень работоспособности (готовности к немедленному использованию по назначению) сообщений (документов) при выполнении целевых и функциональных задач системой управления.

Эти показатели применимы ко всем видам сообщений независимо от физической природы их носителя. Для документа применимы такие показатели, как доступность, целостность (подлинность) и готовность.

Для электронного документа применимы все семь показателей (см. рис. 3.1).

ОКИ заключается в обеспечении необходимого уровня доступности, скрытности и имитостойкости сообщений (документов) путем выбора и применения методов контроля и разграничения доступа, а также соответствующих криптоалгоритмов.

ОДИ заключается в достижении требуемого уровня достоверности путем внедрения методов контроля и защиты сообщений (документов) на всех стадиях их переработки, повышением надежности комплекса технических и программных средств, применяемых в системе управления, организационными мерами.

ОСИ заключается в обеспечении необходимого уровня сохранности сообщений (документов) путем введения специальной организации хранения и подготовки, регенерации и восстановления сообщений (документов), использования дополнительных ресурсов для их резервирования, что позволяет значительно уменьшить влияние разрушающих факторов на эффективность функционирования системы управления в целом.

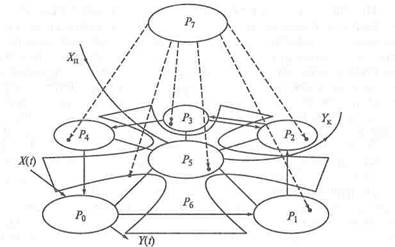

Для уяснения роли и места документов (документированной информации, в том числе конфиденциальной) в обеспечении управления рассмотрим функционирование инвариантного контура управления, который составляет основу любой системы управления (рис. 3.2) безотносительно к природе и предметной области использования как объекта, так и органа управления.

С этой целью введем в известную [23] модель инвариантного контура управления подсистему Р7 — подсистему обеспечения конфиденциальности информации (см. рис. 3.2), которая, в общем случае становится ядром системы контроля и защиты информации в системе управления. В предложенной модели Р0 — объект управления, X{t) — воздействия управляющей системы и среды на вход объекта управления, Y(t) ~ состояния объекта управления после воздействия, Хп — информация о цели управления, задаваемая надсистемой; YK — контроль результатов управления.

Следовательно, на систему защиты информации в системе управления возлагаются задачи решаемые подсистемой ОКИ (Р7), а также частные задачи функциональных подсистем системы управления, связанные с контролем и обеспечением достоверности и сохранности информации:

• в подсистеме Р{ наблюдения (основная задача — сбор и накопление информации от объекта управления) — контроль качества получаемой от объекта управления осведомляющей информации (сообщений) и защита от помех канала связи;

• в подсистеме Р2 оценивания (основная задача — измерение значений параметров управления и идентификация состояний объекта управления) — контроль качества полученной контрольно-измерительной информации и защита от ошибок (погрешностей) измерения (оценивания);

• в подсистеме Ръ выработки решений — контроль и защита информации (сообщений) от ошибок преобразования, а также от несанкционированного доступа;

• в подсистеме Р4 принятия решений и выработки управляющих воздействий -- защита управляющей информации (сообщений, документов) от НСД;

• в подсистеме Р5 централизованной координации и организационного управления — контроль и защита информации (сообщений (документов)) от ошибок людей-операторов, НСД;

Рис. 3.2. Место подсистемы обеспечения конфиденциальности информации в модели инвариантного контура системы управления

• в подсистеме Р6 информационного обмена — контроль и защита сообщений (документов) от искажений при передаче-приеме, а также НСД.

Поскольку информация циркулирует в системе управления в виде сообщений (см. гл. 2) различной формы, которая, в свою очередь, определяется целями ее использования и соответственно носителем информации, то требования к обеспечению этих качеств распространяются и на них. Часть таких сообщений, предназначенных в основном для использования в подсистеме централизованной координации и организационного управления (Р5), в подсистеме выработки решений (Р3), а также в подсистеме принятия решений и выработки управляющих воздействий (Р4) подпадает под определение понятия «документ».

Особая важность этой категории сообщений обусловлена тем, что в соответствии с принципом информационной ценности в документах, как правило, отражаются наиболее ценные сведения (имеющие статус юридического факта) в уже переработанном и обобщенном виде, пригодном для непосредственного восприятия человеком и служащие основанием для принятия управленческих решений, что прямо влияет на достижение цели управления и контроль его результатов (см. рис. 3.2). Именно этим обстоятельством и обусловлена привлекательность документа (особенно конфиденциального) для злоумышленника в качестве объекта нападения (НСД и несанкционированное воздействие — НСВ).

Подсистема обеспечения конфиденциальности в общем случае является дополнительной; она необходима лишь, когда система управления действует в условиях агрессивной информационной среды (например, в условиях жесткой конкуренции или в боевых условиях, что характерно для систем управления войсками и оружием), а также в системах критического применения при управлении особо опасными (АЭС, химические производства), либо особо важными и ценными объектами (комплексы противоракетной и противовоздушной обороны, космические аппараты).

В обычных условиях функция защиты информации ограничивается решением двух задач: обеспечением достоверности и сохранности. В этом случае для решения задач защиты от выполнения главной целевой функции системы управления (управления объектом) отвлекаются минимальные ресурсы, поскольку решение этих задач не требует создания специальной подсистемы: эти задачи решаются основными функциональными подсистемами системы управления постоянно в ходе функционирования.

В условиях возрастания информационной агрессии субъекты социума в целях обеспечения своего выживания и сохранения благосостояния наиболее ценную, значимую для достижения указанных целей информацию стремятся сохранить в тайне от других субъектов и переводят ее в разряд конфиденциальной. При этом решение задачи обеспечения конфиденциальности требует выделения дополнительных ресурсов системы управления для создания подсистемы обеспечения конфиденциальности, которая является ядром любой системы защиты информации, а также необходимых условий ее функционирования (выделение специально оборудованных помещений, подбор персонала, организация охраны, оборудование сигнализацией и т.п.).

Что касается документов, то функция защиты информации в части обеспечения сохранности и достоверности решается в рамках службы ДОУ (делопроизводства), а в части обеспечения конфиденциальности соответствующих документов решается в рамках конфиденциального делопроизводства, которое является составной частью подсистемы обеспечения конфиденциальности информации в системе управления.

Причем в рамках открытого делопроизводства сохранность и достоверность документов обеспечивается в отношении только непреднамеренных воздействий, а в рамках конфиденциального делопроизводства — в отношении предупреждения преднамеренных воздействий на документы и информацию, поэтому и требования, предъявляемые к обеспечению разграничения доступа, сохранности и достоверности конфиденциальных документов существенно выше.

3.3. Организационные и технические каналы

несанкционированного доступа к документам.

Документы и персонал

3.3.1. Источники информации и методы получения от них информации

Конфиденциальная информация в процессе ее образования, использования и хранения накапливается в так называемых источниках информации, которые могут быть классифицированы на группы следующим образом (рис. 3.3).

К числу основных групп источников относятся [30]:

• обладатели информации — руководители организации, ее персонал, люди, взаимодействующие с персоналом организации);

• общедоступные источники — публикации о фирме и ее разработках, рекламные издания и выставочные материалы;

• служебные источники — документация (на бумажных, магнитных носителях, электронные документы); базы данных;

• физические источники — электромагнитные поля и акустические волны, излучения и наводки, сопровождающие работу вычислительной и другой офисной техники, средств связи;

• частные источники — личные дневники и рабочие планы сотрудников, личные творческие научные и технические разработки, черновые варианты докладов, статей, документов и т.д.

Перечисленные группы источников в той или иной мере являются или могут стать в силу обстоятельств источниками конфиденциальных сведений. Но наиболее ценной информацией, как правило, владеют обладатели информации, так, например, наиболее осведомлены в секретах фирмы: первый руководитель, его заместители, их референты и секретари, работники службы конфиденциальной документации. Каждый из источников, особенно ставший им случайно, может быть опасен для фирмы за счет несанкционированного разглашения защищаемых сведений.

Источники информации, вступая во взаимодействие с внешней средой, образуют каналы распространения информации.

Канал распространения информации представляет собой путь перемещения конфиденциальных сведений из одного источника в другой в санкционированном (разрешенном, законном) режиме, например обсуждение конфиденциального вопроса на закрытом совещании, запись на бумаге содержания изобретения, переговоры с потенциальным партнером, работа на ЭВМ и др.

Регламентированными каналами распространения информации являются входной, выходной и внутренний документопотоки в составе документооборота. Документопотоки характерны не толь-

-J

2015-09-06

2015-09-06 908

908