Развитие электронного документооборота в стране тесно связано с такими приоритетами в деятельности государства, как административная и экономическая реформы. Электронный документооборот является основой функционирования организаций с различным типом деятельности. Практически во всех этих организациях, особенно в организациях государственного подчинения существуют подразделения, связанные с делопроизводством и заключается оно в движении потоков документов (приказов, распоряжений, поручений, писем и т.д.). Системы электронного документооборота в настоящее время функционируют во многих организациях, однако зачастую они носят изолированный и фрагментарный характер.

Понятие электронного документа как составляющей документооборота включает в себя не просто файл (набор символов, слов, таблиц, диаграмм, изображений и мультимедийных данных), а целую совокупность таких файлов разных типов — составных частей документа, правила их обработки, связи с другими электронными документами, информацию о маршруте движения документа и многое другое. Обязательным является наличие у документа регистрационной карточки — набора реквизитов документа (вид документа, регистрационный номер, краткое содержание и другие атрибуты, в общем случае регламентируемые ГОСТами, но они могут отличаться в конкретных случаях). В таком виде документ становится базой построения системы электронного документооборота — системы, организующей полный жизненный цикл документа, начиная от его регистрации и заканчивая списанием в архив.

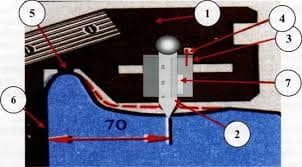

В информационной безопасности документопотоков можно выделить два качественно разных направления. Первое — это защита объектов, т.е. информации в форме сведений на традиционном носителе (бумажном, магнитном, оптическом). Второе — защита процессов преобразования информации, т.е. технологии обработки информации. Сложились типовые схемы технологического комплекса обработки информации в системах электронного документооборота: первая реализуется на основе сервера коллективной работы многих пользователей, а вторая — базируется на почтовом сервере, который служит в качестве интернет-сервера, обеспечивающего поддержку сотрудников территориально распределенных организаций для эффективного их взаимодействия с офисом. Использование интернет- сервера позволяет осуществлять просмотр различных информационных баз организации через глобальную сеть.

Угрозы системам электронного документооборота представляют собой типичные угрозы со стороны злоумышленников:

• подмена клиента;

• отказ от взятых обязательств;

• срыв сделки, в частности, перехват заказов вследствие нарушения конфиденциальности информации о проводимых сделках;

• утечка конфиденциальной информации коммерческой, финансовой, научно-технической деятельности организации;

• несанкционированный доступ к системам управления организацией и технологическими процессами;

• мошенничество при проведении торговых и финансовых операций.

Для защиты системы электронного документооборота должны быть реализованы следующие процедуры:

• взаимная идентификация участников обмена информацией;

• подтверждение подлинности передаваемых и получаемых документов, включая время их создания,

• обеспечение конфиденциальности обмена документами между участниками обмена информацией.

Необходимо отметить, что только доступ к данным и к каналам связи можно защищать без аппаратно-программных средств. Информационные технологии и компьютерные терминалы без аппаратуры защищать нельзя.

При электронном документообороте антивирусная защита компьютеров (АРМ, рабочих станций) предусматривает использование антивирусных программ.

Типичный антивирус для среды Windows 95-ХР обычно включает такие программы как:

• сканер с графическим интерфейсом;

• сканер с интерфейсом командной строки;

• резидентный сторож;

• почтовый сторож;

• планировщик заданий;

• модуль обновления.

Антивирусные сканеры с графическим интерфейсом и интерфейсом командной строки проверяют носители информации на наличие вирусов, обнаруживают и обезвреживают вирусы в оперативной памяти компьютера, на дисках и в электронной почте.

Резидентный сторож (называемый также монитором), работая в автоматическом режиме и незаметно для пользователя, проверяет файлы на ходу при обращении к ним из какой-либо программы, оповещает пользователя при обнаружении инфицированных или подозрительных файлов. При этом применяются также технологии контроля вирусной активности, т.е. анализа действий, которые совершают программы в памяти компьютера. Анализ строится так, чтобы исключить ложные тревоги и вместе с тем пресечь любые действия вредоносных программ.

Мощным инструментом, который используется современными антивирусными программами, является эвристический анализ. Он позволяет обнаруживать существующие и совсем новые экземпляры вредоносных программ, информация о которых еще не внесена в вирусную базу антивируса.

Почтовый сторож проводит проверки входящих и исходящих сообщений электронной почты и делает это зачастую на уровне почтовых протоколов. Например, на уровне протокола РОРЗ входящей почты (до того, как письмо получит почтовый клиент). Проверка входящей почты и исходящей корреспонденции при этом происходит независимо от того, какого типа почтовый клиент установлен на компьютере.

Планировщик заданий позволяет автоматизировать запуск программ, входящих в состав антивируса.

Модуль обновления предназначен для получения дополнений вирусных баз и новых версий программных компонентов. Обновления вирусных баз на сайтах продавцов антивирусных программ осуществляются, как правило, несколько раз в день, а иногда — даже и нескольких раз в час. Пользователь сам может задать требуемую частоту автоматического обновления вирусных баз. Следовательно, даже при слабом соединении с Интернетом (например, по коммутируемому каналу из дома) всегда можно оперативно обновить вирусные базы и обеспечить рабочую готовность своему компьютеру.

В офисных программах Word, Excel и PowerPoint для защиты от макросов (которые давно и активно используются вирусами) есть возможность задавать уровень безопасности, который будет применяться при открытии файлов, а также список тех источников макросов, которые считаются надежными.

Многие Web-браузеры позволяют ограничить исполнение кода, загружаемого с Web-серверов. К примеру, в браузере Internet Explorer используются зоны с разными уровнями безопасности. Так, уровень «высокий», который имеет зона «ненадежные узлы» означает, что все элементы управления ActiveX и сценарии, загружаемые с Web- серверов этой зоны, будут автоматически отключены. Это предотвратит возможное проникновение какого-либо вредоносного кода.

В последнее время на компьютерах наряду с антивирусами все чаще используются и сетевые экраны. Выполняя свои основные функции, сетевой экран может обнаружить и совсем новый вредоносный код, который пока еще не включен в вирусную базу антивирусной программы.

Сетевой экран не только защищает компьютер от несанкционированного доступа из Интернета или локальной сети, но также блокирует и любое неавторизированное пользователем приложение, проявляющее сетевую активность. Следовательно, он обнаружит и заблокирует такие типичные действия вредоносных программ, как попытки связаться по сети с компьютером злоумышленника, разослать вирусы по почте, т.е. сетевой экран определит вредоносную программу не так, как это делают антивирусы (по сигнатуре или эвристике), а по поведению, именно по тем действиям, которые связаны с проявлением их активности в сети.

Для построения надежной антивирусной защиты важны организационные шаги, в частности:

• удалить с компьютера все лишние и совершенно не нужные программы и файлы с тем, чтобы в наибольшей степени сократить доступное для вредоносных атак «пространство»;

• по возможности использовать современные версии операционных систем и другого программного обеспечения, которые содержат уже и более мощные системы безопасности;

• оперативно устанавливать выпускаемые разработчиками новые обновления систем безопасности для используемого программного обеспечения. Для компьютеров с операционной системой Windows в этом деле может помочь программа «анализатор основных элементов защиты» (Microsoft Baseline Security Analyzer);

• в условиях обычной работы использовать компьютер с минимальными привилегиями, а полномочия администратора использовать только тогда, когда это нужно на самом деле.

Наконец, пользователи компьютеров должны не забывать и полезные антивирусные советы:

• если вы не уверены в том, что какой-то файл не содержит вирус, то исходите из предположения, что он содержит вирус, и тогда обязательно проверьте его антивирусной программой;

• для Word-документов вместо *.doc используйте формат *.rtf, так как последний не может содержать макро и, следовательно, не может выступать в качестве переносчика вирусов. По этой же причине для Excel-таблиц рекомендуется вместо *.xls использовать формат *.csv;

• установите загрузку операционной системы компьютера с жесткого диска, а не с дискет или компакт-дисков, так как в последнем случае есть вероятность занести загрузочный вирус.

При защите технологии обработки электронного документа необходимо обеспечивать защиту всех процедур на всех этапах работы компьютерной системы, а не только имеющих прямое отношение к обработке электронного документооборота — на этом базируется мультипликативный подход к обеспечению защиты. Свойство мультипликативности относится к наиболее общим закономерностям в среде безопасности и заключается в том, что степень безопасности системы определяется степенью безопасности ее самого слабого элемента или итоговая прочность защищенного контура определяется его слабейшим звеном.

В соответствии с технологией обработки электронных документов можно выделить следующие мероприятия по технической защите:

1) аутентификацию (объективное подтверждение содержащейся в документе идентифицирующей информации об этом объекте или процессе) участников информационного взаимодействия;

2) защиту технических средств от несанкционированного доступа (НСД);

3) разграничение доступа к документам, ресурсам ПК и сети;

4) защиту электронных документов;

5) защиту данных в каналах связи;

6) защиту информационных технологий;

7) разграничение доступа к потокам данных.

Заметим, что пункты 1, 2, 3, 5 и отчасти 7 в совокупности составляют предмет защиты информации, а пункты 4 и 6 — защиту информационных технологий.

2015-03-27

2015-03-27 3254

3254